114 resultados por: software

El European Accessibility Act (EAA): Una Obligación Inminente para las Plataformas Web

Category : Noticias 04-07-2025 by Janeth Kent

¿Cuál es la diferencia entre imágenes y contenedores de Docker?

Category : Microservicios 04-07-2024 by Janeth Kent

El Fediverso, la nueva frontera sin limites de las redes sociales

Category : Social networks 14-12-2023 by Janeth Kent

¿La inteligencia artificial dejará sin trabajo a los programadores?

Category : Noticias 19-05-2023 by Janeth Kent

Las cinco leyes de la Ingeniería de Software aplicadas a la Inteligencia Artificial

Category : Noticias 19-05-2023 by Janeth Kent

Herramientas alternativas de diseño web open source

Category : Diseño web 03-06-2022 by Nadal Vicens

Apple, peligro para el malware que funciona incluso con el smartphone apagado

Category : Tecnologías 01-06-2022 by Janeth Kent

Safari corre el riesgo de convertirse en el nuevo Internet Explorer

Category : Noticias 22-10-2021 by Janeth Kent

Cómo elegir una plataforma de machine learning en la nube

Category : Tecnologías 26-04-2021 by Janeth Kent

HIJACKING o secuestro de sesión: qué es y cómo protegerse

Category : Seguridad 23-04-2021 by Silvia Mazzetta

6 mejores navegadores alternativos centrados en la privacidad en 2021

Category : Software 21-04-2021 by

Google Dorks Como Encontrar Datos Interesantes y Buscar Como Un Hacker

Category : Seguridad 09-07-2025 by

Detección de deepfakes: un reto tecnológico emergente

Category : Tecnologías 27-01-2021 by Iveta Karailievova

Los mejores y más asombrosos Hacks de Alexa que deberías conocer

Category : Sistemas operativos 05-01-2021 by Luigi Nori

Las vulnerabilidades del software - una guía para novatos

Category : Seguridad 17-11-2020 by Iveta Karailievova

Muchos sitios web no se abrirán en los viejos teléfonos inteligentes Android en 2021

Category : Mobile 10-11-2020 by Luigi Nori

La vulnerabilidad de BleedingTooth y otros riesgos de seguridad del Bluetooth

Category : Seguridad 10-11-2020 by Iveta Karailievova

Guia: Como escribir los enlaces mailto en puro HTML

Category : Programación 23-10-2020 by Luigi Nori

Cómo rastrear las URLs de las campañas en Google Analytics con códigos UTM

Category : Web marketing 20-10-2020 by Luigi Nori

De dioses y robots: batallas épicas entre mitos y tecnologías

Category : Noticias 26-08-2020 by Silvia Mazzetta

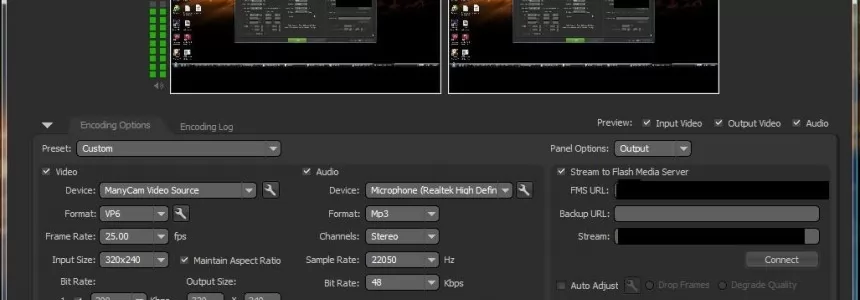

Cómo convertir tu smartphone en una cámara web para tu pc

Category : Multimedia 12-06-2020 by Luigi Nori

Las Mejores Redes Alternativas a Tor Para navegación Anónima

Category : Seguridad 02-05-2020 by Luigi Nori

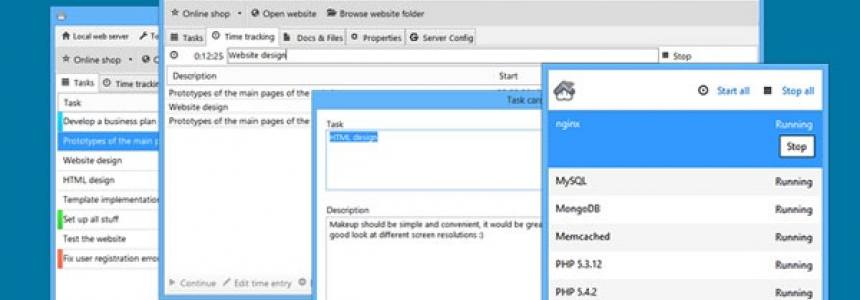

Node.js: herramientas de código abierto para los desarrolladores

Category : Javascript 17-04-2020 by Silvia Mazzetta

Cómo los hackers comprueban si su sitio web es pirateable

Category : Seguridad 09-04-2020 by Silvia Mazzetta

Desbloquear las funciones ocultas del móvil con estos códigos secretos

Category : Seguridad 22-06-2022 by Silvia Mazzetta

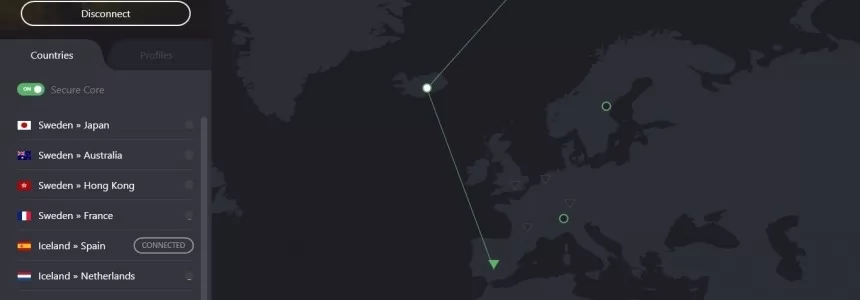

Proton VPN se convierte en la primera VPN de código abierto y auditada

Category : Redes 25-02-2020 by Luigi Nori

Protocolo para reuniones: códigos de conducta para celebrar reuniones exitosas

Category : Web marketing 21-02-2020 by Janeth Kent

Integración de Bootstrap 4 con Vue.js usando Bootstrap-Vue

Category : Javascript 22-12-2019 by Silvia Mazzetta

Las Mejores Alternativas al Navegador Tor para Navegar Anónimamente

Category : Seguridad 20-11-2019 by Luigi Nori

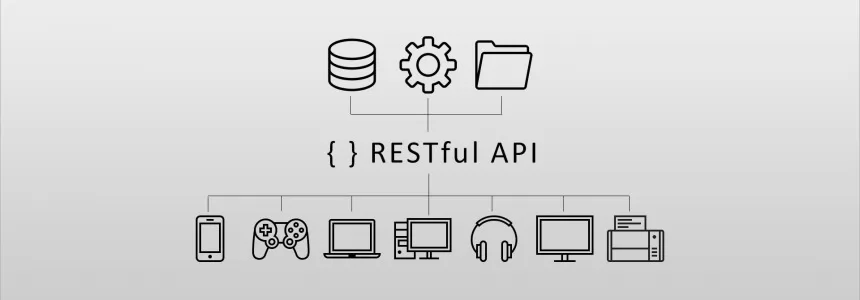

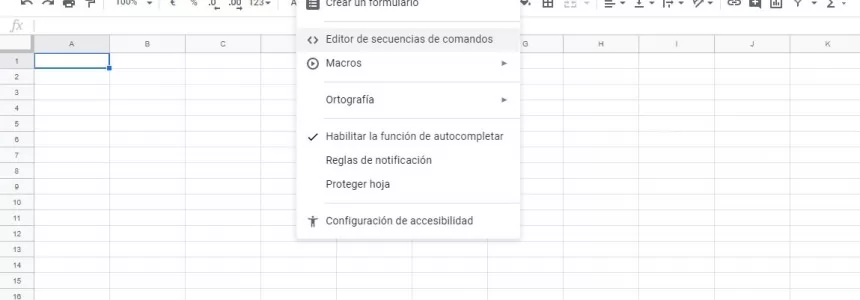

Guía para principiantes sobre las API con Google Sheets y Google Apps Script

Category : Javascript 15-08-2019 by Luigi Nori

Susan Kare: El arquitecto de la iconografía de Apple

Category : Tecnologías 20-06-2019 by Janeth Kent

Las iniciativas de EE UU en materia de IA y el futuro de los gobiernos

Category : Noticias 12-06-2019 by Janeth Kent

El marketing de la personalidades en las redes sociales

Category : Social networks 18-06-2019 by Janeth Kent

Etiqueta de prioridad de mapa de sitio en Google XML Sitemaps

Category : Programación 13-05-2019 by Janeth Kent

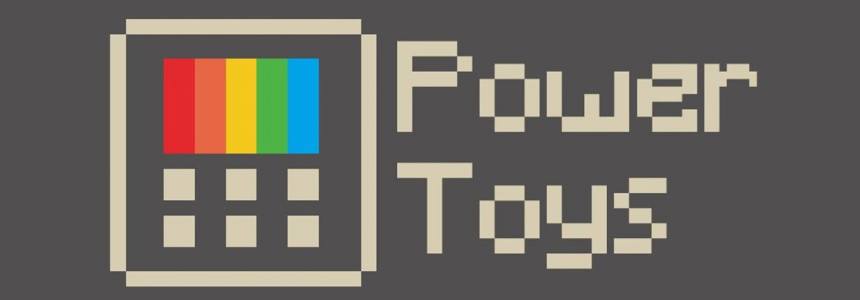

Regresan los PowerToys de Microsoft para usuarios avanzados de Windows 10

Category : Sistemas operativos 08-05-2019 by Janeth Kent

Configurar DNS-over-TLS and DNS-over-HTTPS con un DNS Server cualquiera

Category : Redes 27-12-2018 by Janeth Kent

Wayback Machine: Un archivo de páginas webs que ya no existen

Category : Software 03-05-2020 by Janeth Kent

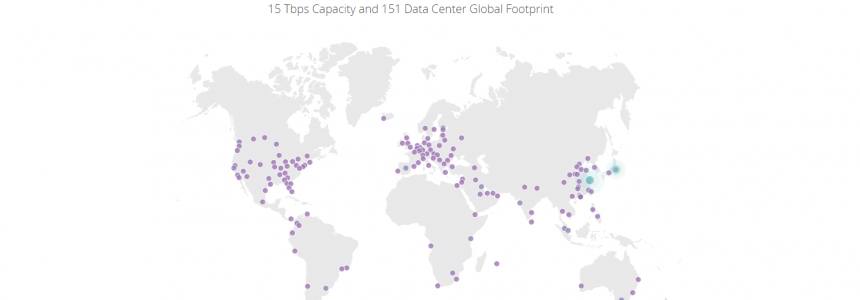

Como funciona el nuevo servicio DNS 1.1.1.1 de Cloudflare

Category : Redes 16-11-2018 by Janeth Kent

Jefe o líder: la batalla interminable entre poder y liderazgo

Category : Startups 30-10-2018 by Janeth Kent

Como enseñar a tus niños a programar inteligencias artificiales

Category : Programación 25-06-2018 by Janeth Kent

8 Trucos para Combatir la Caída de Productividad en Verano

Category : Startups 04-09-2017 by Janeth Kent

Que es el Cryptolocker (Ramsonware) y como defenderse

Category : Seguridad 13-05-2017 by Janeth Kent

Linux llega a Windows 10 con Ubuntu, Fedora y SUSE

Category : Sistemas operativos 12-05-2017 by Janeth Kent

Gestor de contenidos a medida o wordpress; ¿Qué debemos eligir?

Category : Software 17-10-2016 by Janeth Kent

Está Windows 10 limitando la velocidad de tu conexión a Internet?

Category : Tecnologías 12-08-2016 by Janeth Kent

Natron: alternativa a After Effects en Ubuntu, y sistemas Linux

Category : Multimedia 09-08-2016 by Janeth Kent

Ubuntu 15.10 Wily Werewolf, las nuevas caracteristicas

Category : Sistemas operativos 29-10-2015 by Janeth Kent

Butter, el nuevo proyecto de Popcorn Time sin contenido “pirata”

Category : Software 23-10-2015 by Luigi Nori

Comunicación, Social Media, Marketing y otros temas : 96 ebooks gratis

Category : Social networks 09-08-2013 by Janeth Kent