La seguridad del Proyecto Tor, el servicio más popular para navegar por la web de forma anónima, está bajo sospecha. El Proyecto Tor ha sufrido un par de agujeros de seguridad en los últimos tiempos. Estos incluyeron los ataques a Tor y la confirmación de la posibilidad de que se produjeran violaciones de seguridad. Ya en 2014, las agencias judiciales y las agencias de aplicación de la ley de todo el mundo contra los servicios de la red Tor.

Hay posibilidades de que Tor sea comprometido por la NSA que lo ha llamado "el rey del anonimato de alta seguridad y baja latencia". El departamento de defensa de EE.UU., que incluye a la NSA, financia el Proyecto Tor y en el pasado, ha tratado de comprometer su integridad. La NSA ha intentado romper la encriptación del navegador Tor y ha tenido éxito hasta cierto punto. Habrás leído algo sobre cómo se puede piratear la verdadera identidad de los usuarios de tor. En el pasado, la red Tor ha anunciado que algunas fuentes desconocidas han conseguido obtener información sobre la gente que está usando estos servicios ocultos. También puede utilizar un buen servicio VPN para permanecer anónimo.

Aquí estamos presentando una lista de las mejores alternativas de Tor que puedes usar:

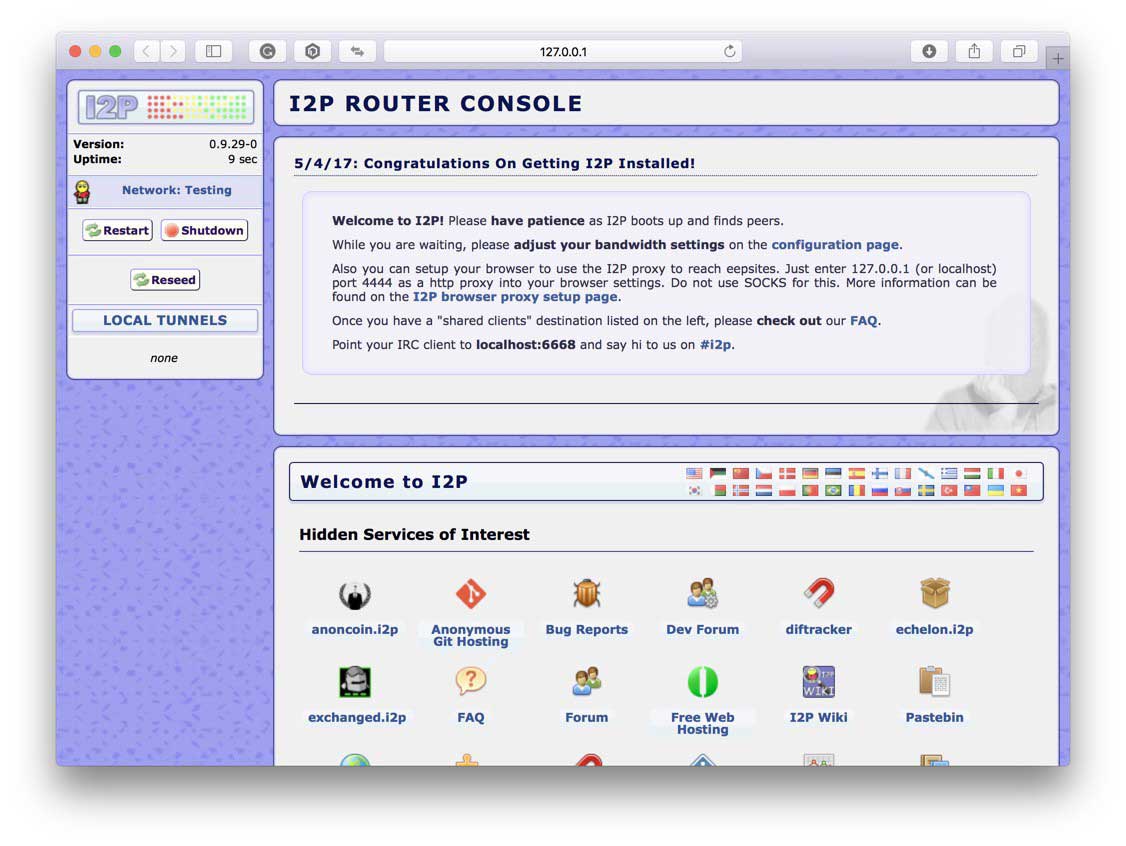

Tor alternativa #1: I2P

I2P es una capa de comunicación anónima peer-to-peer distribuida que se construye utilizando las herramientas de código abierto. Es una alternativa completa de Tor. Al igual que cualquier otro software P2P, el software que implementa esta capa de red de ordenadores se llama capa I2P y otros ordenadores que ejecutan I2P se denominan nodo I2P.

Está diseñado y optimizado para servicios ocultos, más rápido que Tor con una capacidad completamente distribuida y auto-organizada. A diferencia de Tor, los pares se seleccionan en base a un ranking y perfil continuo. En cambio, hay túneles unidireccionales en los circuitos bidireccionales, lo que hace que el número de nodos se duplique y que un nodo tenga que comprometerse para obtener la misma información.

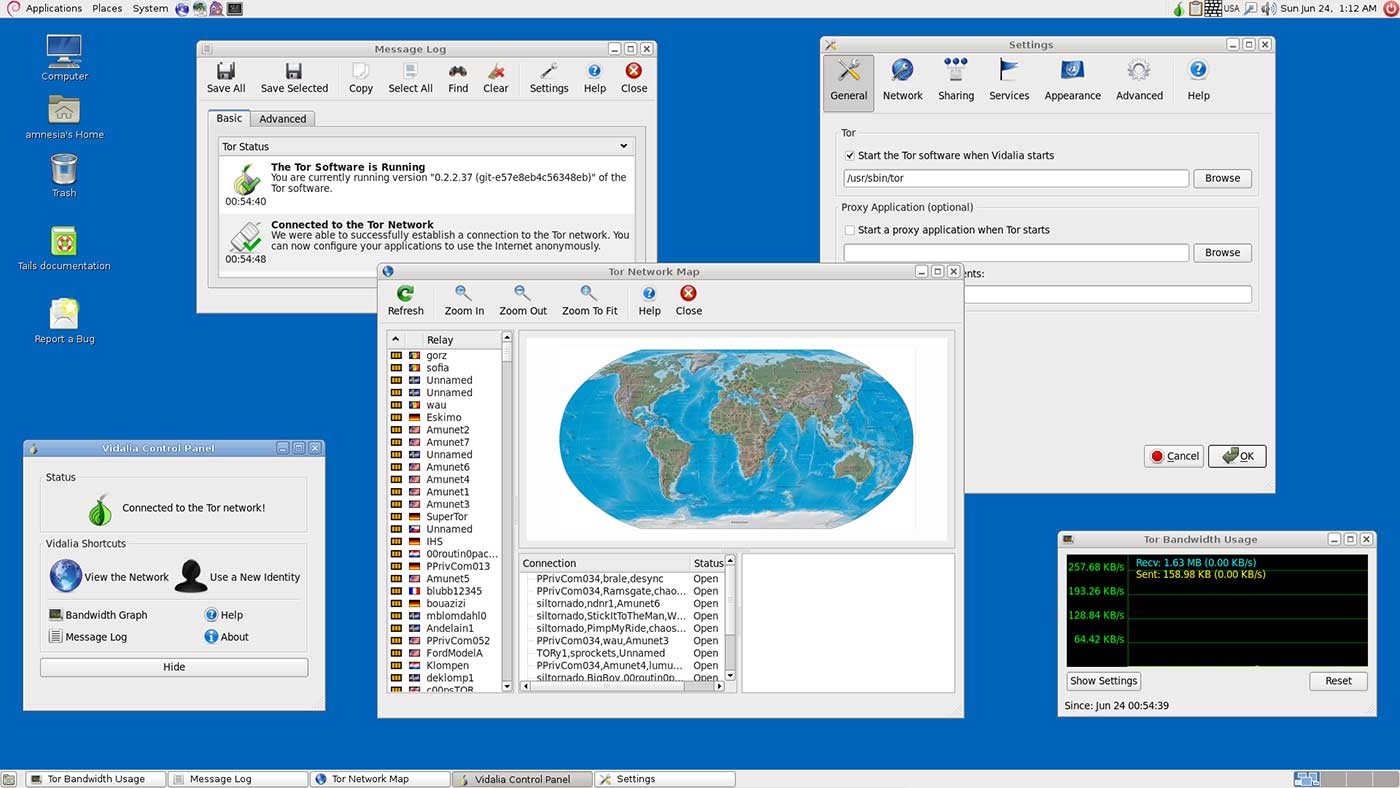

Tor alternativa #2: Tails

Tails es una de las mejores alternativas de Tor disponibles en el mercado. Es un sistema operativo en vivo que puede iniciarse desde cualquier ordenador utilizando una unidad USB, un DVD o una tarjeta SD. Tiene aplicaciones preconfiguradas incorporadas que le ofrecen los servicios de un navegador web, un cliente de mensajería instantánea, una suite de oficina, editores de imagen y sonido, etc. Utiliza los servicios de Tor para proporcionar el anonimato pero añade capas de seguridad adicionales. Esto puede ser usado en cualquier lugar sin dejar rastro.

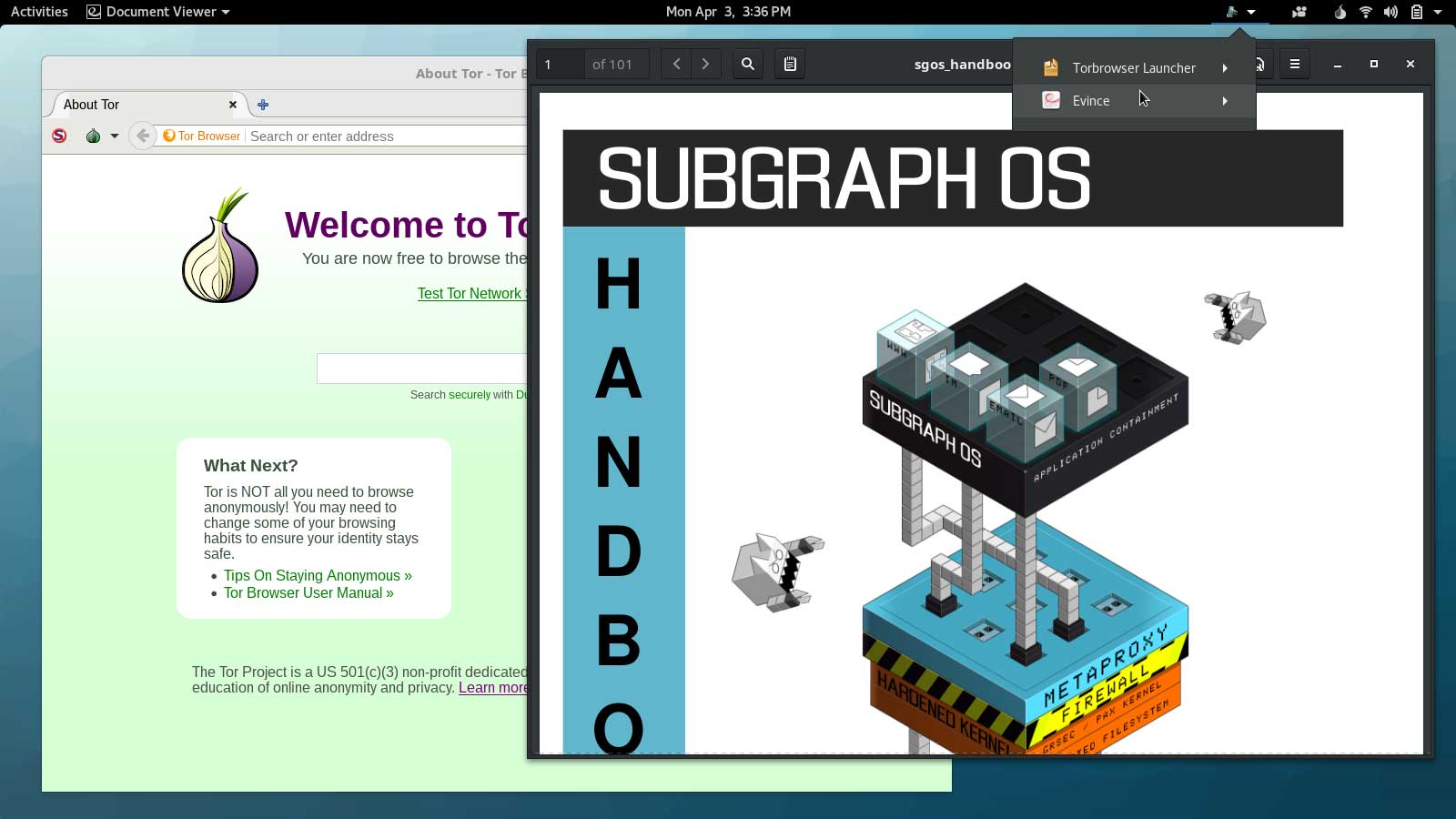

Tor alternativa #3: Subgraph OS

Utiliza la red Tor igual que Tails pero se centra en la usabilidad. Esta empresa de seguridad canadiense lo llama un sistema operativo "resistente al adversario" que está diseñado para reducir los ataques a los usuarios. Cuenta con un cliente de correo electrónico cifrado, un disco cifrado y un cortafuegos integrados. Además, el sistema operativo Subgraph le ofrece las ventajas de limitar la capacidad de los archivos y formatos de datos maliciosos. A diferencia de Tails, Subgraph OS podría ejecutarse como un sistema operativo permanente en lugar de un sistema operativo de arranque desde un USB o BVD.

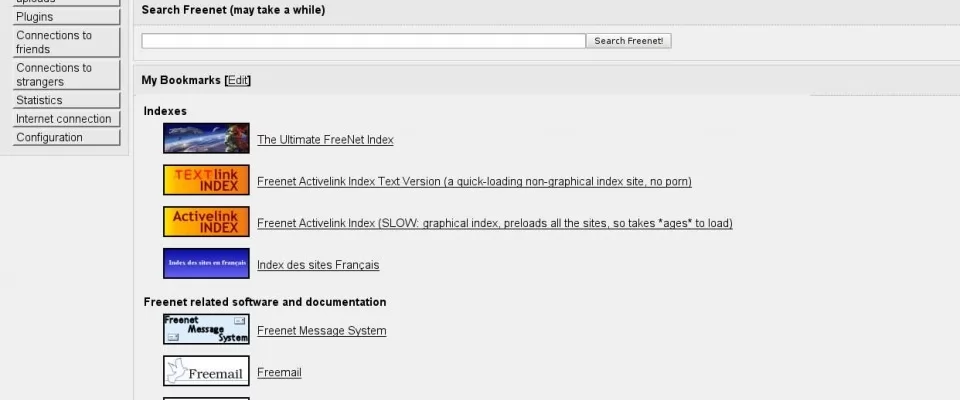

Tor alternativa #4: Freenet

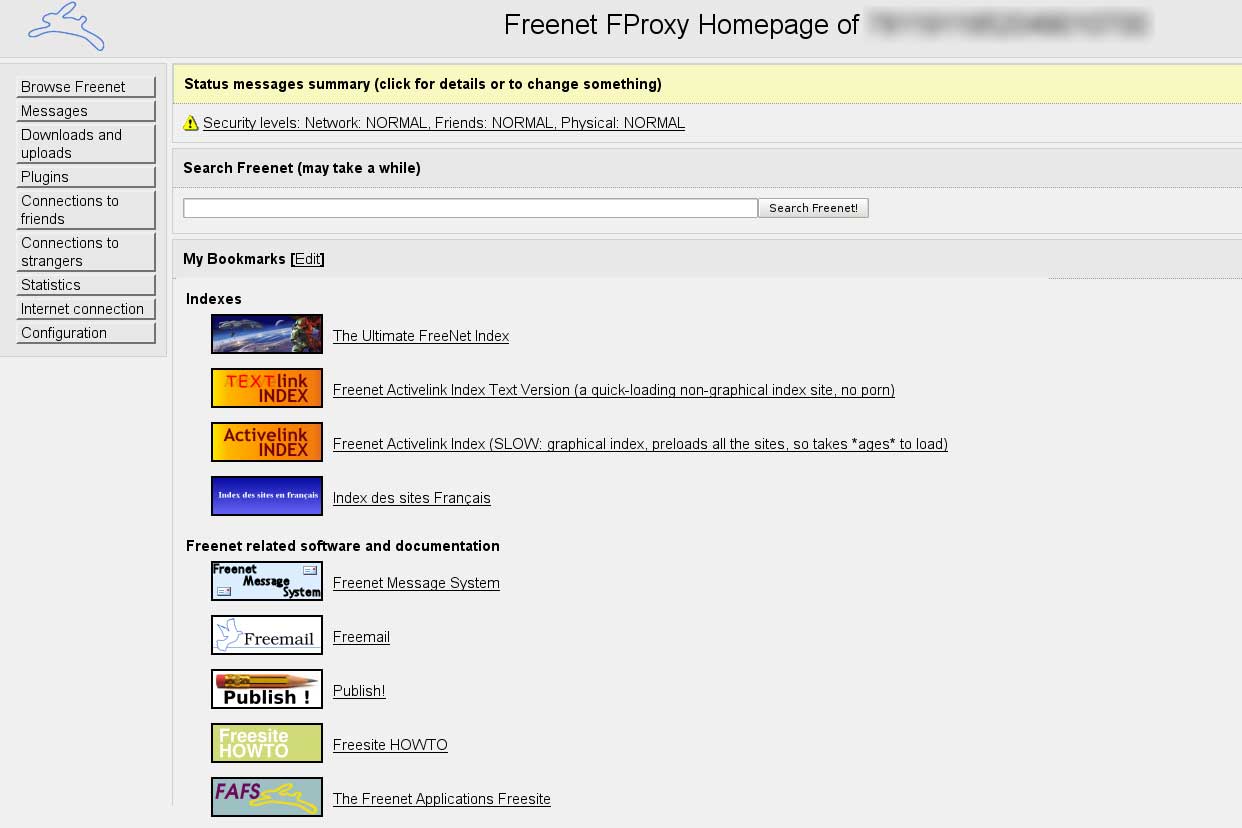

Freenet es un peer-to-peer para resistir la censura similar a la I2P. Utiliza la misma tecnología P2P de distribución de almacenamiento de datos para entregar y mantener la información, pero separa el protocolo de interacción del usuario y la estructura de la red. Esto hace que sea fácil acceder a la red de Freenet usando una variedad de formas como FProxy.

Desde su versión 0.7, Freenet viene con la seguridad de dos niveles: Darknet y Opennet. Con la ayuda de Opennet, los usuarios se conectan arbitrariamente con otros usuarios. Usando Darknet, los usuarios se conectan sólo con aquellos usuarios con los que intercambiaron claves públicas en el pasado. Ambos modos podrían utilizarse juntos. Viene con una suite de software libre para mejorar la comunicación libre de censura en la web.

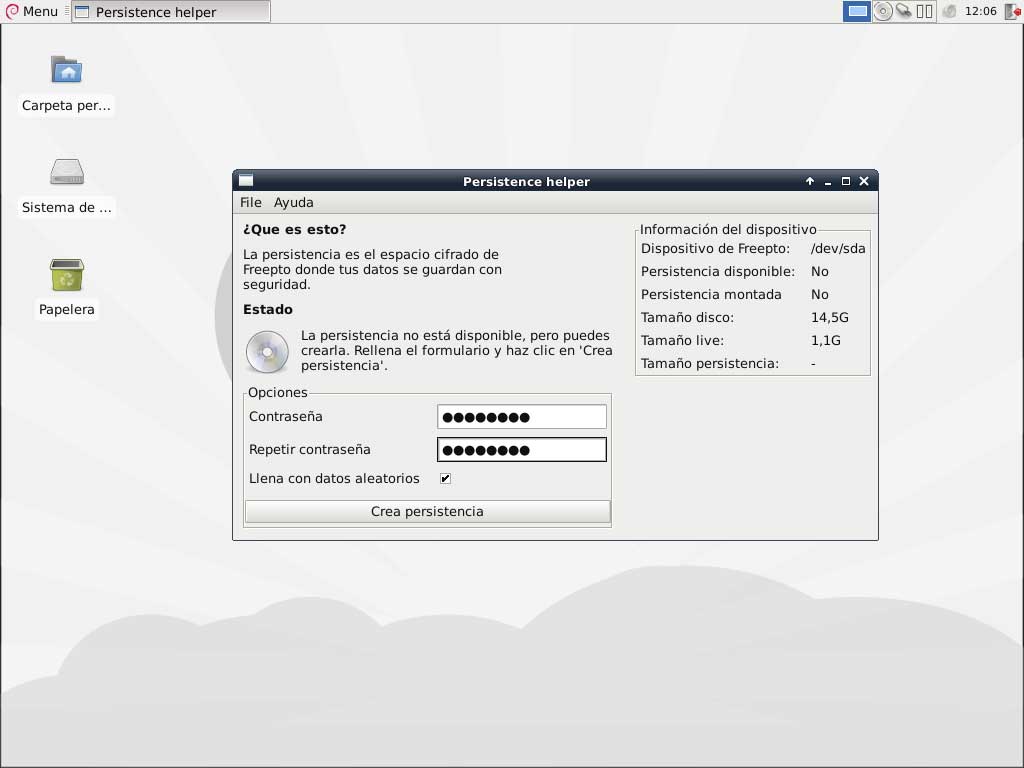

Tor alternative #5: Freepto

Freepto es otro sistema operativo basado en Linux que puede iniciarse usando un disco USB en cualquier ordenador. Los datos que guardará en el disco USB se cifrarán automáticamente. Proporciona a los hacktivistas una forma fácil de comunicarse fácilmente como Tor. Freepto es una startup colectiva que promueve el intercambio de conocimientos. Este sistema operativo viene cargado con un navegador web, un editor de imágenes, un cliente de correo y es fácil de instalar. También puede crear una versión personalizada de Freepto. Usted es libre de añadir nuevo software y hacer cambios. Está basado en Debian Live Build, que es un conjunto de herramientas que le ayuda a crear distribuciones de Linux nuevas y basadas en Debian.

¿Encontraste estas alternativas Tor útiles? Utilízalos y dínoslo en comentarios!