Una falsa alarma informática de hace más de 20 años se ha hecho realidad. Si tienes un iPhone, esta historia te concierne

El 1 de abril de 2002, se dio la alarma en Internet sobre el virus informático Power-Off o pHiSh, que era "extremadamente eficaz, ya que reescribe directamente la BIOS, dejando así inaccesibles e inutilizables los discos duros, el ratón y el teclado (los datos sólo pueden recuperarse desmontando inmediatamente los discos duros e instalándolos en otro ordenador no infectado), pero sobre todo porque actúa antes de que se inicie el sistema operativo, es decir, justo cuando el antivirus no puede hacer nada para detenerlo".

La alerta ofrecía muchos otros detalles sobre el funcionamiento de este virus, señalando que era especialmente peligroso porque actuaba cuando el ordenador estaba apagado: "incluso los antivirus más modernos y actualizados sólo se activan cuando el sistema operativo está en marcha (y de hecho se inician unos segundos después del propio sistema operativo, dejando así una ventana de vulnerabilidad a otros virus menos sofisticados)."

Pero el antivirus no puede hacer nada antes de que se inicie el sistema operativo, y especialmente no puede hacer nada cuando el ordenador está apagado. Y aquí, explica la alarma, entra en juego el "pHiSh". De hecho, muchos ordenadores modernos nunca se "apagan" del todo. Cuando, por ejemplo, le dices a Windows que apague el sistema, algunas partes del ordenador permanecen activas. El cable telefónico del módem sigue recibiendo energía (como se puede comprobar con un comprobador), los condensadores y compensadores de Heisenberg del ordenador conservan una corriente residual y, sobre todo, la BIOS sigue alimentada por una batería interna. En resumen, el ordenador está en "reposo", pero no completamente inactivo, y es en este punto donde actúa el nuevo virus."

Esta alerta fue una broma del día de los inocentes, escrita en una época en la que los días de los inocentes aún no se habían visto desbordados por las noticias falsas y las noticias reales pero surrealistas a las que nos hemos acostumbrado en los últimos años, y sabes exactamente cuándo fue creada y por quién.

Las pistas de que se trataba de una broma del día de los inocentes eran muchas: aparte del absurdo técnico, la cita de los "compensadores de Heisenberg" (que no existen, sino que son una invención de los autores de la serie de ciencia ficción Star Trek), el hecho de que el nombre del virus fuera pHiSh, es decir, "pez" en inglés, y la fecha de publicación eran señales bastante evidentes. Pero muchos cayeron en la trampa, hace veinte años. En mi defensa, debo señalar que la advertencia sugería que el problema podía remediarse cambiando una configuración en Microsoft Outlook de manera que realmente mejorara la seguridad de los usuarios.

Pero los años pasan, la tecnología corre, y lo que hace veinte años parecía patentemente absurdo ahora es real. De hecho, un grupo de investigadores de la Universidad Técnica de Darmstadt (Alemania) ha publicado un artículo técnico en el que explican que cuando un iPhone se "apaga", el teléfono inteligente no se apaga realmente por completo, y que este hecho puede ser aprovechado para ejecutar malware que permanece activo incluso cuando un iPhone parece estar apagado.

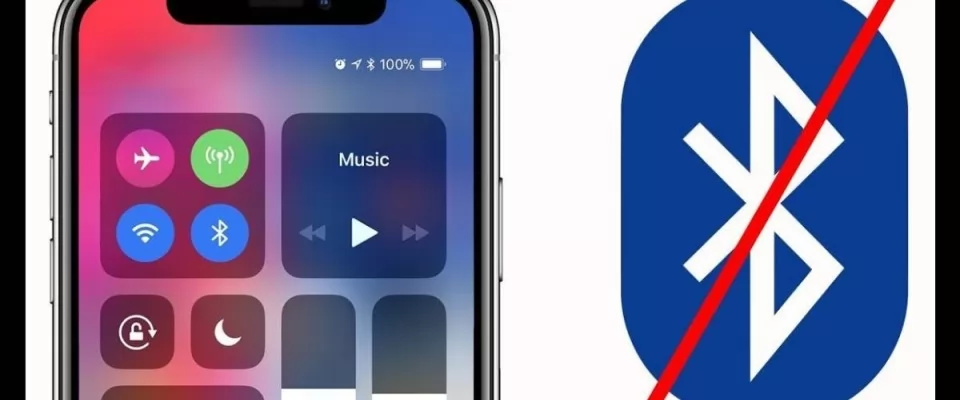

El malware que sigue funcionando en el bluetooth con el movil apagado

Esencialmente, incluso cuando se da la orden de apagado a un iPhone, ciertos circuitos integrados dentro del teléfono siguen funcionando en modo de ultrabajo consumo durante unas 24 horas, por ejemplo para mantener activas las funciones que permiten encontrar los iPhones perdidos o robados. Uno de estos circuitos integrados, el que se encarga de las comunicaciones por Bluetooth, no tiene ningún mecanismo para verificar el software (firmware) que ejecuta: no hay firma digital y tampoco cifrado. Los investigadores aprovecharon estas deficiencias para crear un software hostil que permite al atacante rastrear la ubicación del teléfono y realizar funciones cuando el teléfono está formalmente apagado.

La técnica de ataque descrita por los investigadores de Darmstadt es bastante difícil de poner en práctica, porque requiere acceso físico al teléfono y exige que el smartphone haya sido liberado, pero el hecho de que los componentes electrónicos sigan activos cuando el usuario cree que el teléfono está apagado abre la puerta a escenarios bastante preocupantes. Si se descubriera un fallo que permitiera atacar estos componentes a través de las señales de radio, como ya ha ocurrido con los dispositivos Android en 2019, sería un problema considerable, porque detectar una infección en el firmware de un componente electrónico es mucho más difícil que detectarla en iOS o Android, y corregir un fallo de seguridad en un componente electrónico es prácticamente imposible.

Desgraciadamente, la idea de dejar activos ciertos componentes de los teléfonos inteligentes incluso cuando están "apagados" está bastante extendida, porque esto permite utilizar el teléfono para pagar o abrir la cerradura del coche incluso cuando la batería está casi completamente descargada; pero crea una situación nada intuitiva, en la que el usuario cree que su teléfono está apagado cuando en realidad sigue encendido. Y la informática ya es bastante complicada sin añadir estos engaños terminológicos.