La seguridad del Proyecto Tor, el servicio más popular para navegar por la web de forma anónima, está bajo sospecha. El Proyecto Tor ha sufrido un par de reveses de seguridad en los últimos tiempos. Estos incluyen los ataques a Tor y la confirmación de la posibilidad de las brechas de seguridad. En 2014, las agencias judiciales y los organismos de aplicación de la ley de todo el mundo iban en contra de los servicios de la red Tor.

Hay posibilidades de que Tor sea comprometido por la NSA que lo define como"el rey del anonimato de alta seguridad y baja latencia". El Departamento de Defensa de los Estados Unidos, que incluye a la NSA, financia el Proyecto Tor y en el pasado, ha tratado de comprometer su integridad. La NSA ha intentado romper la encriptación del navegador Tor y ha tenido éxito en cierta medida. De hecho según cierta información algunos creen que la verdadera identidad de los usuarios de Tor puede ser hackeada.

En el pasado, la red Tor ha anunciado que algunas fuentes desconocidas han logrado obtener la información sobre las personas que están usando estos servicios ocultos.

Aquí estamos presentando una lista de las mejores alternativas de Tor que puedes usar:

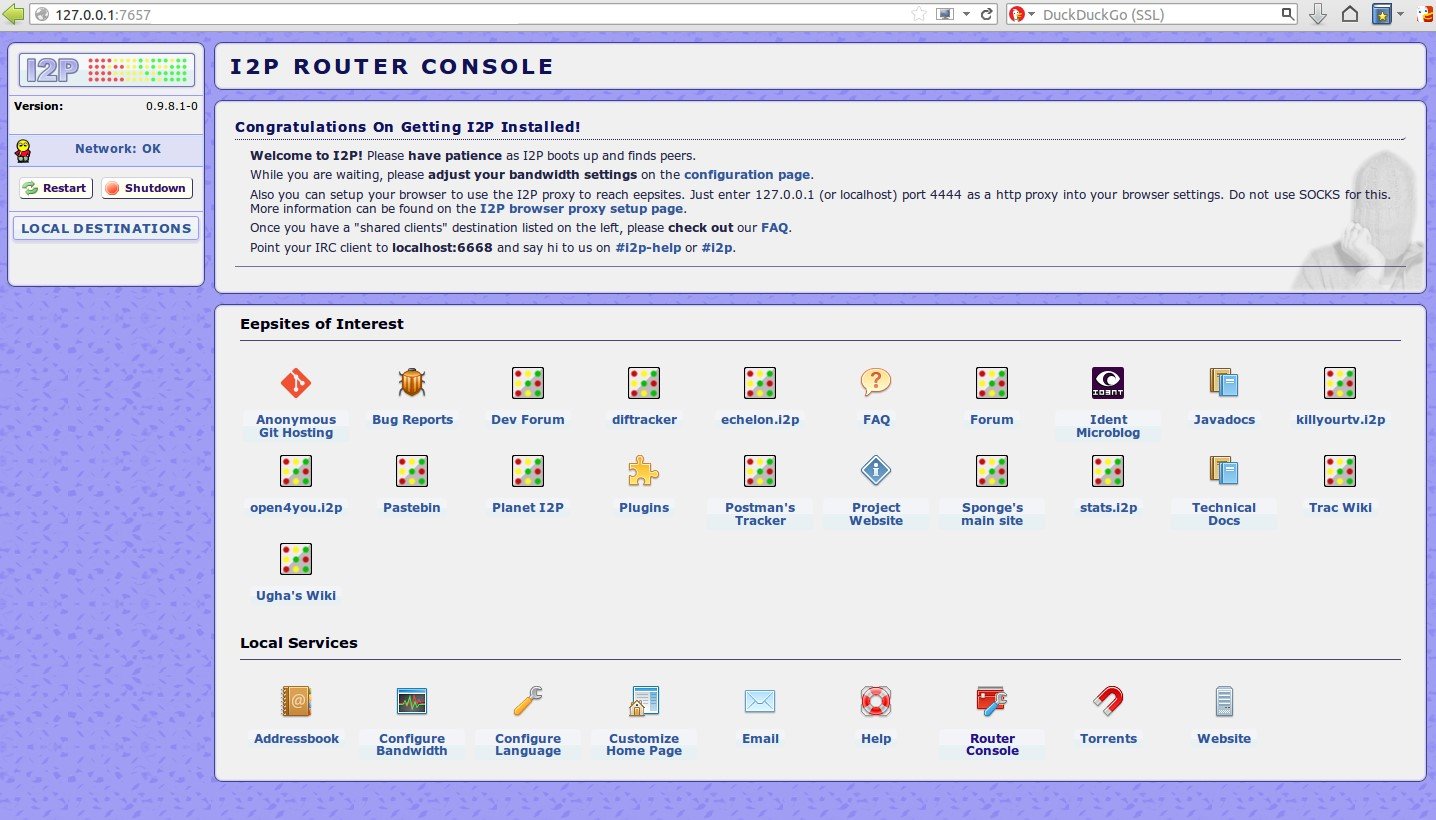

I2P

I2P es una capa de comunicación anónima entre pares que se construye utilizando las herramientas de código abierto. Es una alternativa completa a Tor. Como cualquier otro software P2P, el software que implementa esta capa de red de computadoras se llama capa I2P y otras computadoras que corren I2P se llaman nodos I2P.

Está diseñado y optimizado para servicios ocultos, más rápido que Tor con una capacidad de distribución y auto-organización completa. A diferencia de Tor, los pares se seleccionan en base a una clasificación y un perfil continuos. En su lugar hay túneles unidireccionales si circuitos bidireccionales, haciendo así que el número de nodos sea el doble de lo que un nodo tiene que comprometerse para obtener la misma información.

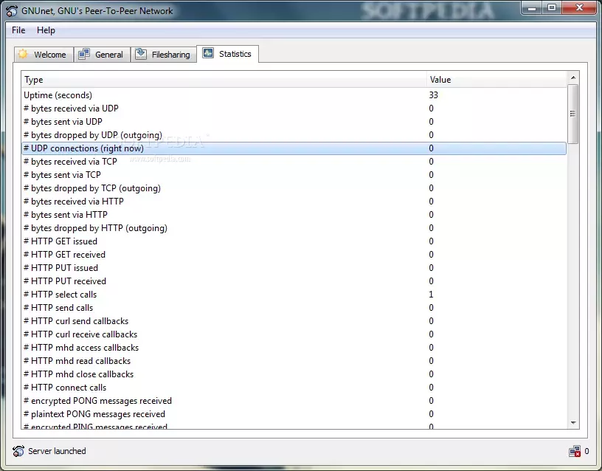

GNUNet

¿Qué hay del intercambio seguro y anónimo de archivos? GNUnet es un proyecto sobre la creación de un marco de trabajo (paquete de software) para una completa red P2P descentralizada y anónima, caracterizada por la ausencia de un servidor central. El protocolo implementado en esta red está diseñado para el intercambio descentralizado y anónimo de datos sin posibilidad de censura.

El anonimato en la red se asegura nivelando la diferencia entre los mensajes que fueron enviados por el propio anfitrión y los mensajes externos que el anfitrión enruta a otros anfitriones. En GNUnet, se puede configurar el grado de anonimato, de 0 a infinito. Los archivos transferidos se codifican usando el sistema de encriptación avanzado ECRS. Además, GNUnet es extensible. Sobre su base, puedes construir fácilmente nuevas aplicaciones P2P. En GNUnet, además de compartir archivos, hay un simple chat y varios otros servicios.

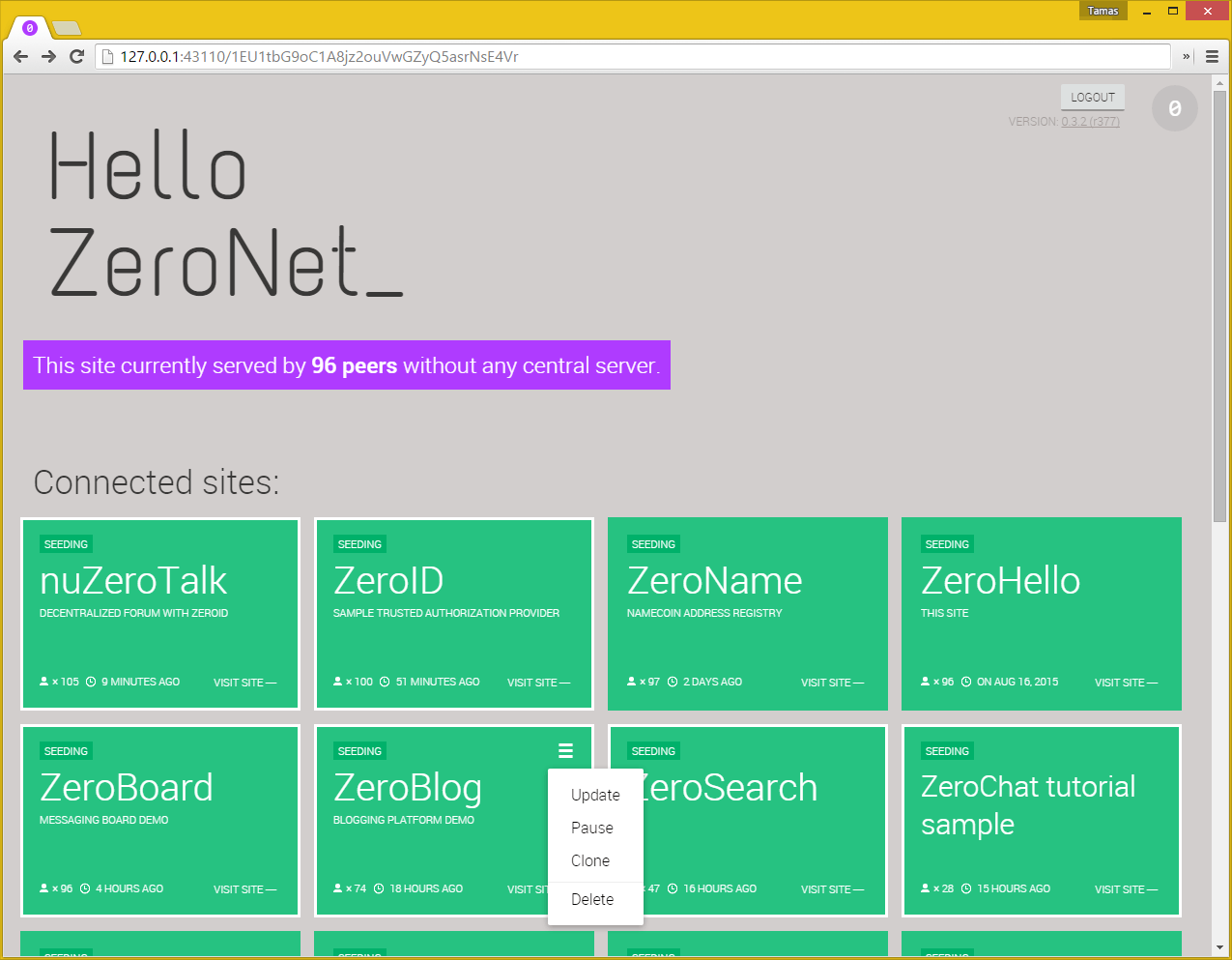

ZeroNet

ZeroNet es una red descentralizada similar a la web de usuarios de igual a igual, está construida en Python y es totalmente de código abierto. En lugar de tener una dirección IP, los sitios se identifican por una clave pública (específicamente una dirección bitcoin). La clave privada permite al propietario de un sitio firmar y publicar cambios, que se propagan a través de la red. Se puede acceder a los sitios a través de un navegador web ordinario cuando se utiliza la aplicación ZeroNet, que actúa como un webhost local para dichas páginas. Además de utilizar la criptografía bitcoin, ZeroNet utiliza rastreadores de la red BitTorrent para negociar conexiones entre pares. ZeroNet no es anónimo de forma predeterminada, pero soporta el tráfico de enrutamiento a través de la red Tor.

La página web de ZeroNet y el rastreador de bittorrent están bloqueados en China continental. A pesar de la censura, sin embargo, todavía es posible acceder a ZeroNet desde detrás del Gran Muro de Fuego de China, incluso sobre Tor, conectándose mediante un túnel WireGuard.

La viabilidad de los sitios web en línea peer-to-peer ha sido una hipótesis durante algún tiempo, con The Pirate Bay sugiriendo que construirían una red, así como BitTorrent Inc. que creó el proyecto de código cerrado Maelstrom. Otra aplicación, Beaker Browser, utiliza el protocolo de archivos DAT P2P para permitir la creación, alojamiento y servicio de sitios web sin necesidad de un servidor.

A partir de 2016 no había manera de quitar una página de ZeroNet que todavía tuviera sembradoras, por lo que dichas páginas eran inmunes a los métodos de terceros para quitarlas, incluyendo los avisos de eliminación de la DMCA. Por defecto, los sitios tienen un límite de tamaño de 10 megabytes, pero los usuarios pueden conceder a un sitio permiso para utilizar más espacio de almacenamiento si lo desean.

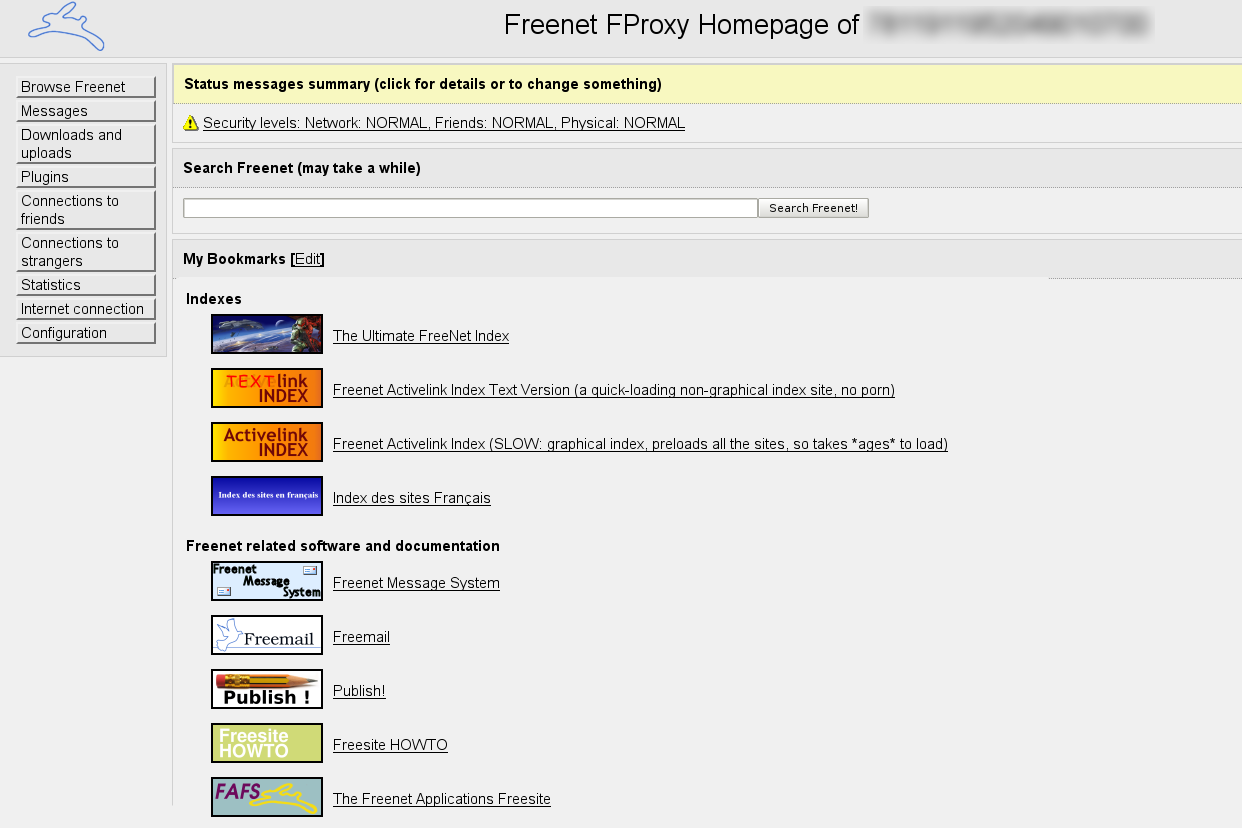

Freenet

Freenet es un peer-to-peer para resistir la censura similar a la de I2P. Utiliza la misma tecnología P2P de distribución de almacenamiento de datos para entregar y mantener la información, pero separa el protocolo de interacción del usuario y la estructura de la red. Esto hace que sea fácil acceder a la red Freenet usando una variedad de formas como FProxy.

Desde su versión 0.7, Freenet viene con la seguridad de dos niveles: Darknet y Opennet. Con la ayuda de Opennet, los usuarios se conectan arbitrariamente con otros usuarios. Usando Darknet, los usuarios se conectan sólo con aquellos usuarios con los que intercambiaron claves públicas en el pasado. Ambos modos pueden ser usados juntos. Viene con un paquete de software libre para mejorar la comunicación libre de censura en la web.

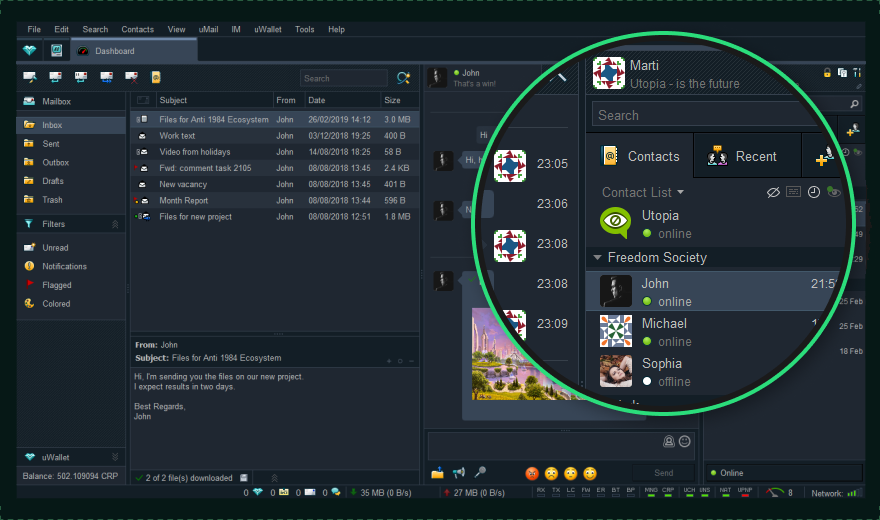

Utopia

Utopía es un ecosistema auto-cerrado. Es una red descentralizada entre pares (P2P) con la que puedes proveerte de una seguridad multi-nivel completa. Incluye un navegador seguro, servicio de mensajería instantánea, correo electrónico, servicio de mapeo, almacenamiento de archivos.

Por lo tanto, se trata de una solución "todo en uno": no tienes que buscar aplicaciones separadas para la mensajería y la navegación. El ecosistema garantiza una confidencialidad total gracias a varios niveles de cifrado y a la adopción de la ECC (criptografía de curva elíptica).

El anonimato se obtiene mediante el uso de claves temporales (que es el nivel superior de cifrado), y el hashing de las direcciones del emisor y el receptor. Este encubrimiento de los paquetes de red no permite al proveedor de Internet distinguir el tráfico de Utopía cifrado de la telefonía IP o el vídeo en línea.

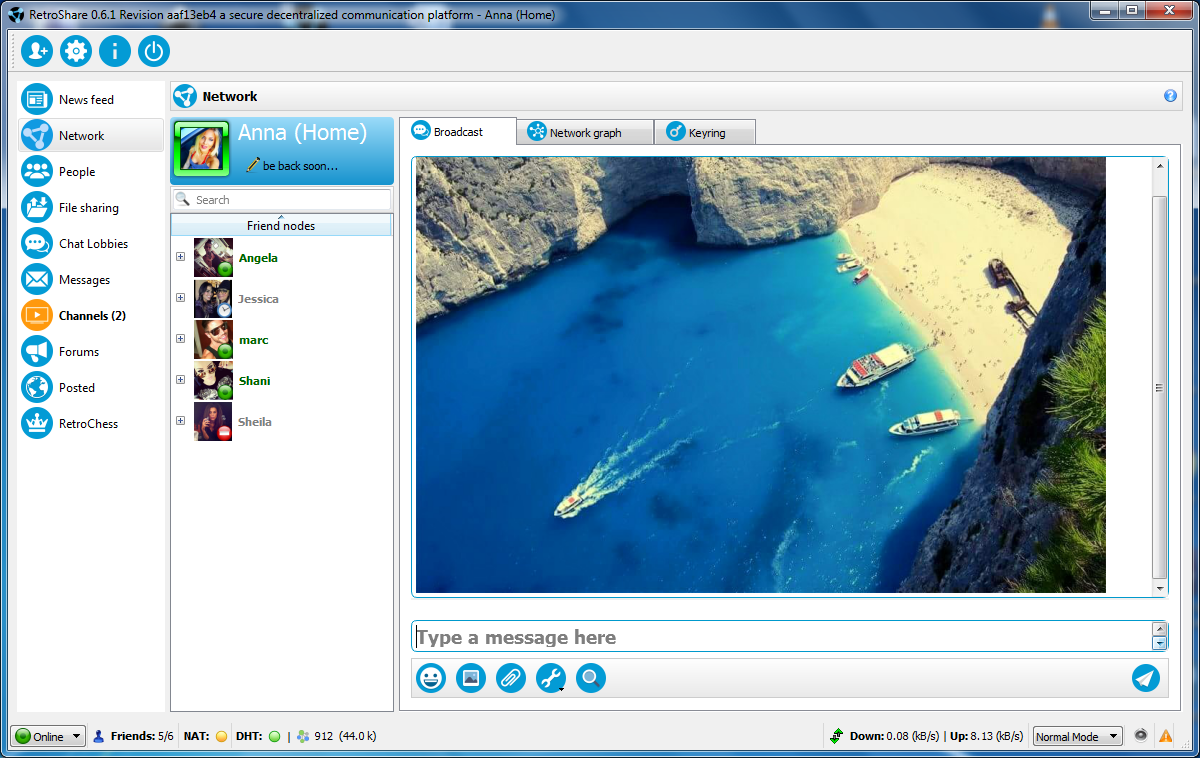

RetroShare

Es una plataforma descentralizada criptográficamente segura para la la comunicación y el intercambio de archivos. El sistema permite organizar redes separadas sin servidores de Amigo a Amigo o una red global (que existe hoy en día) con un cierto círculo de personas - por ejemplo, sus amigos, familia, colegas, o simplemente extraños. Las conexiones se establecen directamente sólo con aquellos participantes a los que has dado permiso.

Esta es una característica importante que traslada estas redes a una clase especial de redes descentralizadas en las que se prohíben las conexiones no autorizadas a su ordenador sin su permiso. Las redes de este tipo se llaman "Private p2p" o "Darknet". Todas las conexiones están codificadas de forma segura con SSL; la autenticidad de la los participantes se verifica mediante claves PGP. El sistema no está sujeto a la censura ni a ningún control u observación externos debido a su estructura distribuida y es resistente a los bloqueos y otras manifestaciones de los intereses hostiles de otras personas.

Conclusión

Antes de su hackeo, Tor era la herramienta más popular para la búsqueda anónima. Las mejores alternativas de Tor eran la necesidad que permitía navegar por Internet de forma anónima. Estas alternativas no sólo bloquean el seguimiento realizado por el ISP y terceros, sino que también te dan protección contra el malware.

También hay algunas redes P2P que han sido descontinuadas (o ya no se están desarrollando), como StealthNet, Perfect Dark, Osiris y Phex. Estas fueron utilizadas principalmente para compartir archivos P2P o para crear anónimamente portales web (Osiris). Todavía puedes descargar el software, pero probablemente no encontrarás muchos compañeros en las redes para compartir archivos.

Image by Pete Linforth from Pixabay