Sección dedicada a hacking y seguridad informatica

Google Dorks Como Encontrar Datos Interesantes y Buscar Como Un Hacker

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 09-07-2025 by

GnuPG, el software libre de cifrado y firma digital

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 25-07-2023 by Alex Garcia

Las mejores páginas de la Deep Web, Onion Deep Web y Dark Web

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 03-11-2022 by Janeth Kent

Desbloquear las funciones ocultas del móvil con estos códigos secretos

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 22-06-2022 by Silvia Mazzetta

Rastreadores web interceptan formularios en línea

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 01-06-2022 by Janeth Kent

Cómo detectar Pegasus en iOS y Android - Averigua si tu móvil está infectado con el software espía

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 09-05-2022 by Janeth Kent

Descubren importante fallo en Safari que permite el robo de tu cuenta de Google

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 20-01-2022 by Luigi Nori

Una vulnerabilidad de alta gravedad en 3 plugins de WordPress afecta a 84.000 sitios web

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 19-01-2022 by Luigi Nori

Búsqueda en la Dark Web: instrucciones

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 29-04-2021 by Silvia Mazzetta

HIJACKING o secuestro de sesión: qué es y cómo protegerse

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 23-04-2021 by Silvia Mazzetta

Guía: Como entrar en la DeepWeb y la Darknet

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 21-04-2021 by Janeth Kent

Introducción al Pentesting

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 21-04-2021 by

AIR-FI: hack para extraer datos de ordenadores desconectados usando señales electromagnéticas de SDRAM

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 27-12-2020 by Luigi Nori

Las vulnerabilidades del software - una guía para novatos

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 17-11-2020 by Iveta Karailievova

La vulnerabilidad de BleedingTooth y otros riesgos de seguridad del Bluetooth

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 10-11-2020 by Iveta Karailievova

Escaneo de redes y puertos con Zenmap

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 08-10-2020 by Iveta Karailievova

Alien, el nuevo malware que roba de tu cuenta bancaria

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 28-09-2020 by Luigi Nori

Cómo ver los sitios visitados mientras se navega de forma anónima y cómo evitarlo

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 22-09-2020 by Janeth Kent

Hacking ético para diagnosticar la seguridad de una web: 15 herramientas

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 19-06-2020 by Silvia Mazzetta

Las Mejores Redes Alternativas a Tor Para navegación Anónima

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 02-05-2020 by Luigi Nori

Cómo los hackers comprueban si su sitio web es pirateable

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 09-04-2020 by Silvia Mazzetta

Usar ProxyChains con Tor para Navegar de forma anónima

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 13-02-2020 by Luigi Nori

Las Mejores Alternativas al Navegador Tor para Navegar Anónimamente

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 20-11-2019 by Luigi Nori

Cómo encriptar toda tu vida en menos de una hora

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 06-08-2019 by Janeth Kent

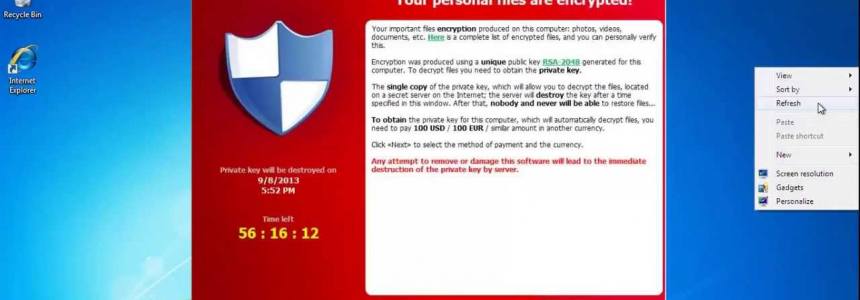

Que es el Cryptolocker (Ramsonware) y como defenderse

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 13-05-2017 by Janeth Kent

Fallo en WordPress, ahora es pánico: 1,5 millones de sitios afectados

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 11-02-2017 by Janeth Kent

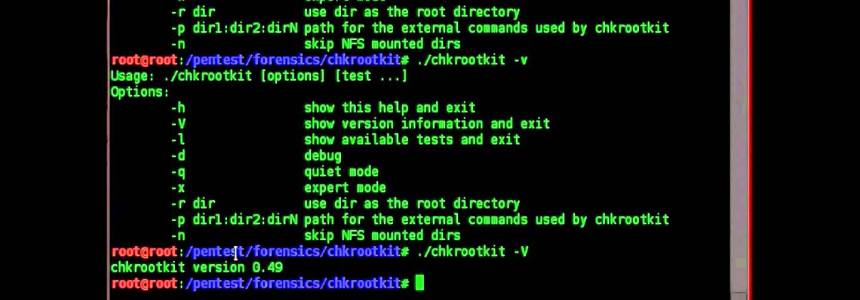

CHKRootkit, busca y elimina rootkits en tu servidor linux

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 18-07-2013 by Janeth Kent

Proteger la privacidad online en tres pasos

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 24-06-2013 by Janeth Kent

Los ciberdelincuentes juegan con los perfiles corporativos en Twitter

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 11-06-2013 by Janeth Kent

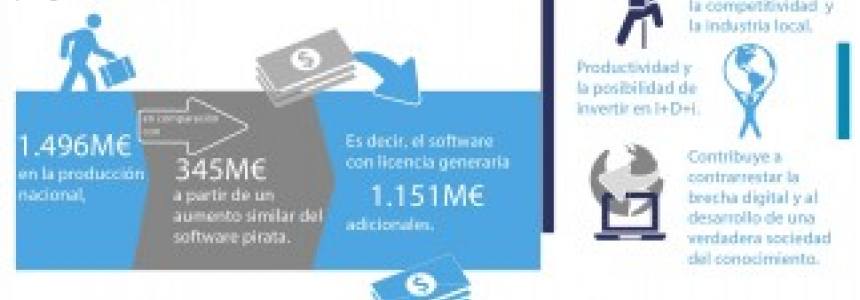

El software pirata en las empresas y seguridad informática

Sección dedicada a hacking y seguridad informatica

Category : Seguridad 30-05-2013 by Janeth Kent