207 resultados por: nsa

El European Accessibility Act (EAA): Una Obligación Inminente para las Plataformas Web

Category : Noticias 04-07-2025 by Janeth Kent

Guía para enviar Facturas Electrónicas a Agencia Tributaria Española con PHP

Category : Php 06-01-2025 by Janeth Kent

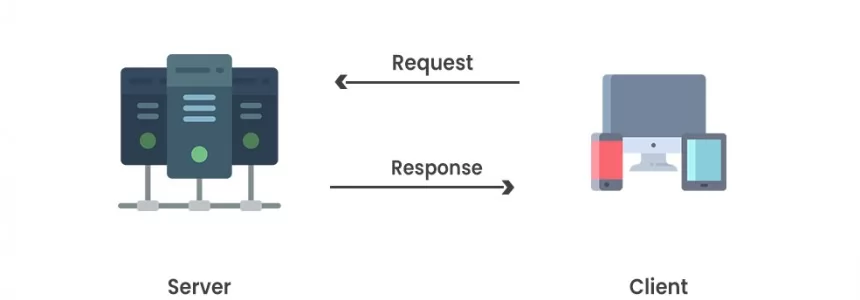

Utilizando eventos enviados por el servidor server-sent events en php

Category : Redes 31-12-2024 by Janeth Kent

Guía Básica: Cómo Integrar una Base de Datos MySQL con PHP

Category : Bases de datos 23-09-2024 by Janeth Kent

La falsa empatía de la Inteligencia Artificial: un riesgo subestimado

Category : Noticias 17-09-2024 by Janeth Kent

El Fediverso, la nueva frontera sin limites de las redes sociales

Category : Social networks 14-12-2023 by Janeth Kent

Comprender LCP, CLS, FID. Todo sobre Core Web Vitals en Google Search Console

Category : Seo & sem 26-06-2023 by

El futuro laboral bajo la sombra de la automatización

Category : Noticias 02-06-2023 by Silvia Mazzetta

¿La inteligencia artificial dejará sin trabajo a los programadores?

Category : Noticias 19-05-2023 by Janeth Kent

Google Dorking: descubriendo el potencial oculto de los motores de búsqueda

Category : Noticias 19-12-2023 by Janeth Kent

Metaverso vs. multiverso vs. omniverso: Diferencias clave

Category : Tecnologías 14-03-2023 by Janeth Kent

Nuevas herramientas de inteligencia artificial que debes conocer

Category : Tecnologías 28-12-2022 by Janeth Kent

8 beneficios de tener una página web para tu negocio

Category : Web marketing 03-06-2022 by Nadal Vicens

Apple, peligro para el malware que funciona incluso con el smartphone apagado

Category : Tecnologías 01-06-2022 by Janeth Kent

Descubren importante fallo en Safari que permite el robo de tu cuenta de Google

Category : Seguridad 20-01-2022 by Luigi Nori

Una vulnerabilidad de alta gravedad en 3 plugins de WordPress afecta a 84.000 sitios web

Category : Seguridad 19-01-2022 by Luigi Nori

Explorando la API de CSS Paint: Redondeo de formas parte 1

Category : Css 25-10-2021 by Silvia Mazzetta

Facebook, WhatsApp, Instagram y Messenger están caídos

Category : Noticias 04-10-2021 by Silvia Mazzetta

Cómo enviar un correo electrónico desde un formulario de contacto HTML

Category : Programación 10-05-2021 by

¿Qué pasaría si tu mente se quedara atrapada en un mundo virtual?

Category : Tecnologías 21-07-2022 by Silvia Mazzetta

3 factores que deberían impulsar la transformación digital de tu proyecto

Category : Web marketing 25-04-2021 by Silvia Mazzetta

HIJACKING o secuestro de sesión: qué es y cómo protegerse

Category : Seguridad 23-04-2021 by Silvia Mazzetta

6 mejores navegadores alternativos centrados en la privacidad en 2021

Category : Software 21-04-2021 by

Google Dorks Como Encontrar Datos Interesantes y Buscar Como Un Hacker

Category : Seguridad 09-07-2025 by

Las Mejores Librerias de JavaScript para Aumentar la Productividad

Category : Javascript 08-03-2021 by

Por qué los desarrolladores de JavaScript deberían preferir Axios a Fetch

Category : Javascript 01-03-2021 by Janeth Kent

Detección de deepfakes: un reto tecnológico emergente

Category : Tecnologías 27-01-2021 by Iveta Karailievova

Fronteras de la comunicación: lenguaje e Inteligencia Artificial

Category : Tecnologías 18-01-2021 by Silvia Mazzetta

7 Nuevos y Asombrosos Usos del Aprendizaje de Máquinas

Category : Tecnologías 31-12-2020 by Iveta Karailievova

Validación de formularios HTML usando BULMA y vanilla JavaScript

Category : Javascript 31-12-2020 by

Cómo usar Google Duo para hacer videollamadas en la web

Category : Tecnologías 30-12-2020 by Janeth Kent

Usando la API FETCH para hacer llamadas AJAX - Una promesa cumplida

Category : Javascript 26-12-2020 by Iveta Karailievova

Haciendo peticiones AJAX a una REST API usando vanilla JavaScript y XHR

Category : Javascript 26-12-2020 by Iveta Karailievova

Las vulnerabilidades del software - una guía para novatos

Category : Seguridad 17-11-2020 by Iveta Karailievova

La vulnerabilidad de BleedingTooth y otros riesgos de seguridad del Bluetooth

Category : Seguridad 10-11-2020 by Iveta Karailievova

El origen de la palabra meme: de teoría científica a chiste

Category : Web marketing 25-10-2020 by Luigi Nori

Guia: Como escribir los enlaces mailto en puro HTML

Category : Programación 23-10-2020 by Luigi Nori

El Departamento de Justicia de EE.UU. presenta una demanda antimonopolio contra Google

Category : Noticias 20-10-2020 by Luigi Nori

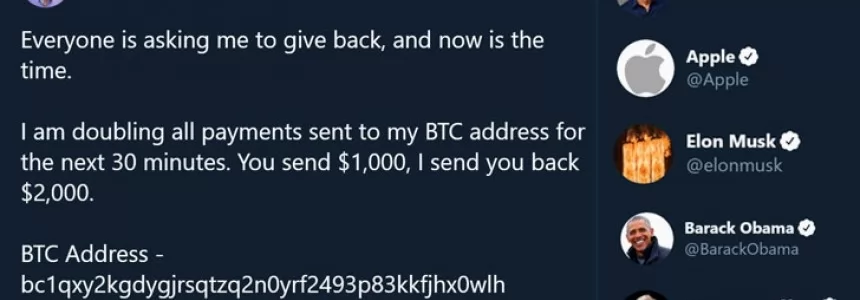

Alien, el nuevo malware que roba de tu cuenta bancaria

Category : Seguridad 28-09-2020 by Luigi Nori

Cómo ver los sitios visitados mientras se navega de forma anónima y cómo evitarlo

Category : Seguridad 22-09-2020 by Janeth Kent

De dioses y robots: batallas épicas entre mitos y tecnologías

Category : Noticias 26-08-2020 by Silvia Mazzetta

Como integrar lazy-loading nativo de imágenes en tus proyectos web

Category : Programación 03-04-2023 by Luigi Nori

Como construir mejores componentes de alto nivel (Higher-order components) con el Vue 3

Category : Javascript 26-05-2023 by Luigi Nori

10 Leyes de marketing para tener éxito en las redes sociales

Category : Social networks 13-06-2020 by Silvia Mazzetta

Las Mejores Redes Alternativas a Tor Para navegación Anónima

Category : Seguridad 02-05-2020 by Luigi Nori

El efecto Dunning-Kruger, o por qué la gente opina de todo sin tener ni idea

Category : Social networks 14-04-2020 by Luigi Nori

Cómo los hackers comprueban si su sitio web es pirateable

Category : Seguridad 09-04-2020 by Silvia Mazzetta

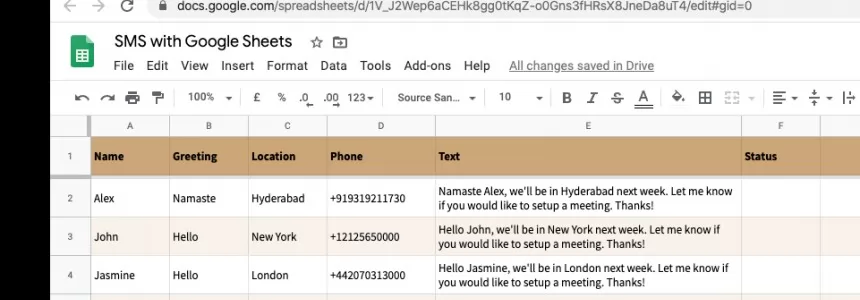

Cómo enviar mensajes SMS con Google Sheets y tu teléfono Android

Category : Javascript 08-04-2020 by Janeth Kent