36 resultados por: comunicacion

El European Accessibility Act (EAA): Una Obligación Inminente para las Plataformas Web

Category : Noticias 04-07-2025 by Janeth Kent

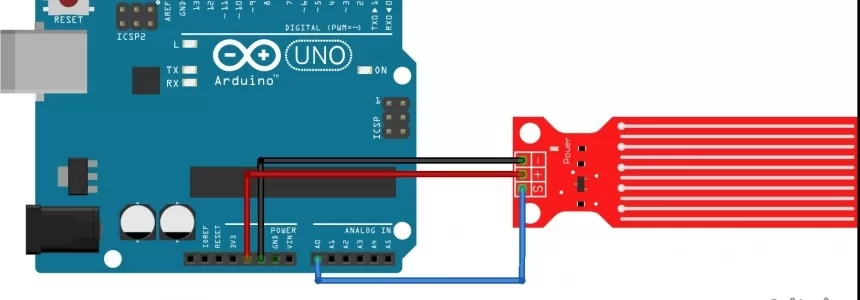

Control de nivel maximo de agua con Arduino Uno R3

Category : Microcontroladores 05-01-2025 by Janeth Kent

¿La inteligencia artificial dejará sin trabajo a los programadores?

Category : Noticias 19-05-2023 by Janeth Kent

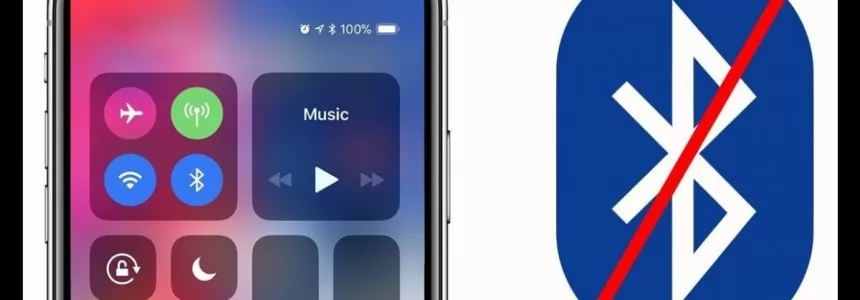

Apple, peligro para el malware que funciona incluso con el smartphone apagado

Category : Tecnologías 01-06-2022 by Janeth Kent

Por qué los desarrolladores de JavaScript deberían preferir Axios a Fetch

Category : Javascript 01-03-2021 by Janeth Kent

Detección de deepfakes: un reto tecnológico emergente

Category : Tecnologías 27-01-2021 by Iveta Karailievova

Fronteras de la comunicación: lenguaje e Inteligencia Artificial

Category : Tecnologías 18-01-2021 by Silvia Mazzetta

Los mejores y más asombrosos Hacks de Alexa que deberías conocer

Category : Sistemas operativos 05-01-2021 by Luigi Nori

Cómo rastrear las URLs de las campañas en Google Analytics con códigos UTM

Category : Web marketing 20-10-2020 by Luigi Nori

Las Mejores Redes Alternativas a Tor Para navegación Anónima

Category : Seguridad 02-05-2020 by Luigi Nori

Informe sobre el estado de la inteligencia artificial 2019

Category : Programación 24-07-2019 by Janeth Kent

Cómo el 5G transformará la industria, las redes y las comunicaciones

Category : Tecnologías 13-06-2019 by Janeth Kent

Comunicación, Social Media, Marketing y otros temas : 96 ebooks gratis

Category : Social networks 09-08-2013 by Janeth Kent

Javascript: 16+ recursos gratis para usuarios intermedios

Category : Javascript 10-09-2020 by Janeth Kent

Hacking ético para diagnosticar la seguridad de una web: 15 herramientas

Category : Seguridad 19-06-2020 by Silvia Mazzetta

El poder del vídeo: evolución de la Comunicación Visual

Category : Social networks 01-07-2013 by Janeth Kent