La ola de ataques que aprovechan las vulnerabilidades REST API de la plataforma CMS crece exponencialmente.

No hay nada que hacer, a pesar de los esfuerzos conjuntos de los desarrolladores, servicios de alojamiento y operadores, los ataques a los sitios de WordPress están creciendo exponencialmente y es probable que abrumar a una buena parte de la Web.

De acuerdo con la empresa de seguridad WordFence, que está siguiendo de cerca la evolución de los ataques basados en la vulnerabilidad REST API que permite a los ataques de inyección de contenido, lás páginas web hackeadas serían ya 1,5 millones.

El fallo de seguridad afecta a las versiones 4.7.0 y 4.7.1 de la plataforma CMS, pero no la última versión 4.7.2, disponible en 26 de enero.

La matanza de los sitios confirma la inutilidad de la estratagema usado por los desarrolladores de WordPress, que han mantenido en secreto la vulnerabilidad de una semana desde el lanzamiento del parche, precisamente, con el fin de evitar que los hackers avviassero el desarrollo de exploits para explotarla.

La esperanza era que el retraso de siete días podría permitir a los administradores de actualizar (WordPress también integra un sistema de actualización automática) y reducir el número de sitios vulnerables.

Nada que hacer: a las 48 horas de la publicación que mostró la existencia de un fallo, en internet comenzaron a aparecer los primeros exploits para explotarla y los ataques han empezado. La primera ola golpeó cerca de 100.000 sitios, y después de un momento de preocupación, la alarma parecía estar retraída, pero no fue así.

Como explican los investigadores del WordFence, los primeros ataques se pararon gracias a la intervención de las empresas de seguridad, que llevaron a cabo un "empuje" en los servidores de seguridad de las nuevas reglas que permitían bloquear el ataque.

Ahora, sin embargo, las cosas están empeorando. Los hackers han de hecho comenzado a utilizar una variante de ataque que es capaz de evitar los filtros de firewall y establecer el ataque con inyección contenido en los sitios vulnerables.

Con el uso de exploits diseñados para explotar la falla, un solo grupo de hackers fue capaz de golpear casi 400.000 sitios.

Pero, ¿cual es el riesgo a no actualizar? La vulnerabilidad REST API hace que sea posible "inyectar" contenido externo en páginas Web, abriendo el camino a cualquier tipo de abuso.

En la mayoría de los casos, los hackers están utilizando para cambiar las páginas, con la inserción de diversos tipos de mensajes: a partir de consignas políticas a las reclamaciones de piratería simples.

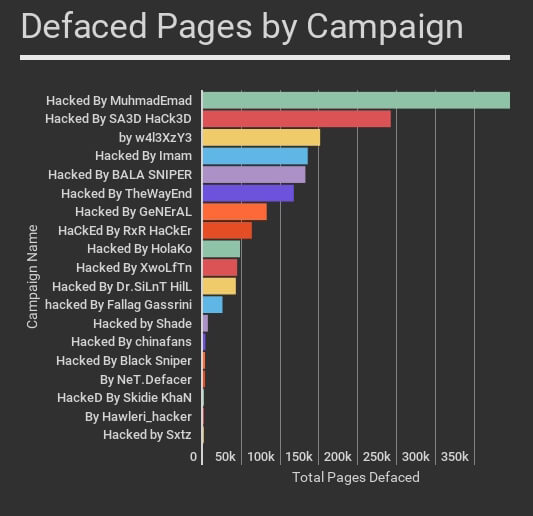

En Internet, en la práctica, estamos viendo a una carrera entre diferentes grupos de hackers que intentan socavar el mayor número posible de sitios antes de que se actualicen a la nueva versión.

***

Y los objetivos no faltan: según las últimas estadísticas (enero de 2017) los sitios con el WordPress instalado serían casi 16 millones en todo el mundo (15.886 millones para ser exactos) y representarían el 27% de las webs conocidas en internet.

A la confusión en este momento, también se ha añadido la reacción descompuesta de algunos operadores. Google, por ejemplo, envió una serie de alerta por correo electrónico a los usuarios de sus herramientas para webmasters para advertir a los webmasters del peligro utilizando una versión obsoleta de WordPress.

De acuerdo con lo reportado por muchos usuarios, sin embargo, las acciones de Google tienen pecado de exceso de celo, ya qué enviaron la comunicación a los que ya han realizado la actualización a la versión 4.7.2.