20 resultados por: security

Guía para enviar Facturas Electrónicas a Agencia Tributaria Española con PHP

Category : Php 06-01-2025 by Janeth Kent

Google Dorks Como Encontrar Datos Interesantes y Buscar Como Un Hacker

Category : Seguridad 09-07-2025 by

La vulnerabilidad de BleedingTooth y otros riesgos de seguridad del Bluetooth

Category : Seguridad 10-11-2020 by Iveta Karailievova

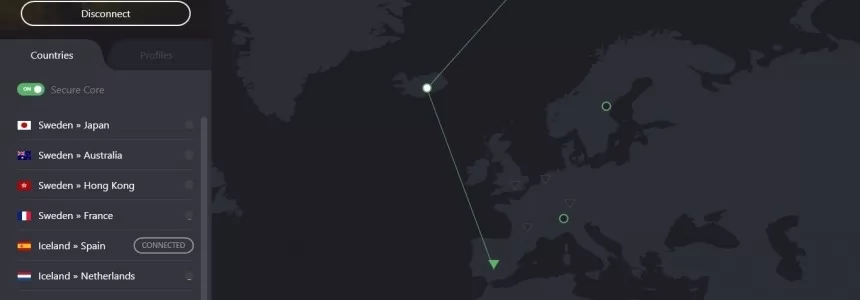

Proton VPN se convierte en la primera VPN de código abierto y auditada

Category : Redes 25-02-2020 by Luigi Nori

Configurar DNS-over-TLS and DNS-over-HTTPS con un DNS Server cualquiera

Category : Redes 27-12-2018 by Janeth Kent

Un bug de CloudFlare deja descubiertos millones de datos sensibles de páginas y usuarios

Category : Redes 27-02-2017 by Janeth Kent

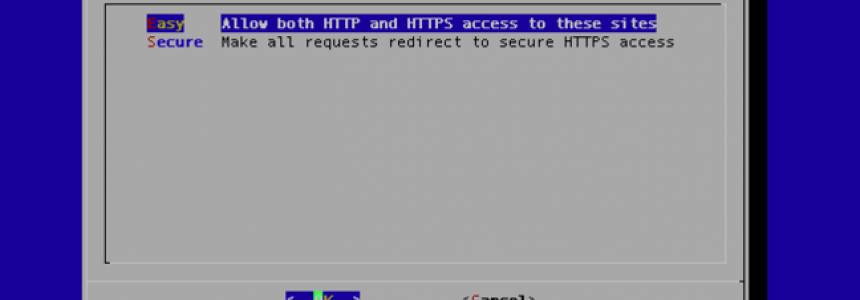

Fallo en WordPress, ahora es pánico: 1,5 millones de sitios afectados

Category : Seguridad 11-02-2017 by Janeth Kent

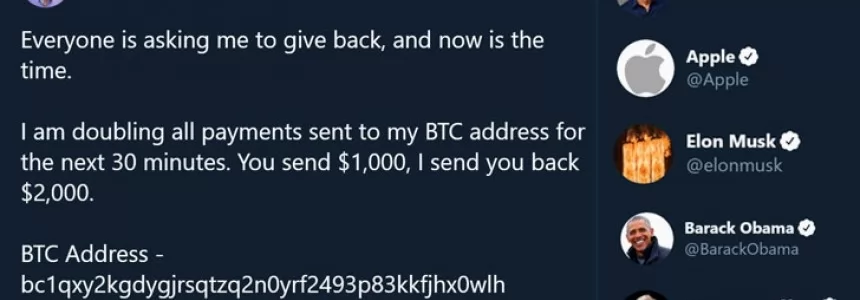

Los ciberdelincuentes juegan con los perfiles corporativos en Twitter

Category : Seguridad 11-06-2013 by Janeth Kent

Cuidado con Skype, los mensajes ya no son privados

Category : Social networks 21-05-2013 by Janeth Kent