10 risultati per: hacking

Come sbloccare le funzioni nascoste del telefono con codici segreti

I dati di servizio supplementari non strutturati (USSD), sono un protocollo extra-UI, che permette alle persone di accedere a funzioni nascoste del telefono cellulare. Questo protocollo è stato originariamente creato per i telefoni GSM, ma si trova anche nei dispositivi CDMA. Il protocollo USSD consente di accedere a funzioni nascoste che…

Category : Sicurezza 08-04-2020 by Silvia Mazzetta

Kali Nethunter, lo store per gli hacker etici

A volte i pentesters o gli stessi programmatori di un azienda, hanno bisogno di analizzare gli URL o effettuare dei test di penetrazione. Lo scopo dell’attività è quindi quello di scovare e utilizzare vulnerabilità note o non note, al fine di testare la possibilità di accesso non autorizzato al software. Si…

Category : Sicurezza 08-08-2019 by Janeth Kent

Come prevenire l'hacking di file in Whatsapp e Telegram

L'ultimo rapporto dell'Unità Innovazione, gestione tecnologica e mobilità della Segreteria Generale dell'Amministrazione Digitale si concentra su una vulnerabilità recentemente rilevata nei file inviati da Whastapp e Telegram sui dispositivi Android. Secondo la società che ha realizzato lo studio, Symantec, questa falla nella sicurezza potrebbe consentire il cosiddetto "media file jacking", l'alterazione…

Category : Sicurezza 23-07-2019 by Janeth Kent

I migliori siti del Deep Web / Onion Deep Web

Del Deep Web giá ne avevamo parlato più di un anno fa spiegando che per aprire i siti del Deep Web (anzi del Dark Web) serve l'anonimato dell'utente totale e irrintracciabile e l'accesso alla rete "onion". Il Dark Web è molto meno esteso del Deep Web ed è composta principalmente da siti in cui trovare informazioni…

Category : Sicurezza 03-11-2022 by Janeth Kent

Le pagine su Facebook con foto di bimbi malati sono una truffa

Se su Facebook qualcuno ti chiede un "Mi piace" o di scrivere "Amen" nei commenti per solidarizzarti con un bambino malato di cancro, e poi ti assicurano che se si condivide la pubblicazione, 1 Euro sarà devoluto per curare i malati, ebbene sì, si tratta di una truffa in cui milioni di…

Category : Notizie 24-02-2017 by Janeth Kent

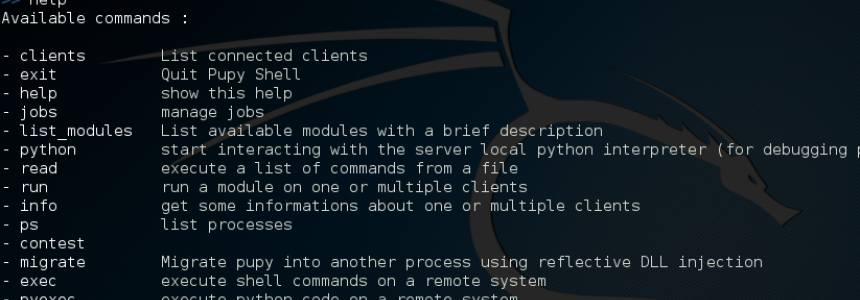

Pupy: Un tool di Amministrazione Remota (RAT) Multipiattaforma

Pupy è uno script opensource, multipiattaforma (Windows, Linux, OSX, Android). Un tool di amministrazione remota multi funzione RAT (Remote Administration Tool) e strumento di post-sfruttamento scritto principalmente in Python. È dotato di una linea di esecuzione all-in-memory e lascia una traccia praticamente nulla. Pupy può comunicare utilizzando vari mezzi di…

Category : Sicurezza 19-02-2017 by Janeth Kent

The Black Book of Internet, un libro per iniziare con l'hacking etico

Oggi mettiamo a disposizione il download di un libro molto interessante, si tratta del Black Book of Internet, un'opera è stata sotto la licenza Creative Commons e liberamente redistribuibile. L’autore Stefano Novelli si addentra nel mondo dell'hacking etico mostrandoci le tecniche piú comuni di attacchi e difese testati su una macchina…

Category : Sicurezza 14-04-2020 by Janeth Kent

Nelle profondità della rete: il deep web

Finita l'età dell'innocenza, terminato il momento in cui smettiamo di credere che tutto ciò che si può trovare sulla rete lo restituisca papà google, inizia la vera scoperta. Tutti i siti, la pagine web, i link che clicchiamo quotidianamente – sempre se non siamo troppo occupati a giocare a Candy Crash –…

Category : Networks 11-06-2019 by Janeth Kent

I 200 Fattori dell' Algoritmo di Google #3

Come abbiamo gia visto, l'algoritmo di Google si basa su una combinazione di fattori che prendono in considerazione la rilevanza, l'autorità e l'esperienza dell'utente. Per quanto riguarda l'utilizzo dell'intelligenza artificiale, Google ha integrato l'IA in diversi aspetti del suo algoritmo di ricerca. Ad esempio, con l'introduzione di RankBrain, un sistema…

Category : Web marketing 07-07-2023 by Janeth Kent

Google App Engine Hackathon @ EuroPython

Un hackathon (anche conosciuto come hack day o hackfest) è un evento al quale partecipano, a vario titolo, esperti di diversi settori dell'informatica: dagli sviluppatori di software ai programmatori ai designer. Un hackathon generalmente ha una durata variabile tra un giorno ed una settimana. Tra le finalità che gli hackathon…

Category : Notizie 25-06-2013 by Janeth Kent