34 resultados por: conexion

Google Wallet: tu cartera digital rápida y segura

Google Wallet es un cómodo sistema de pago ofrecido por la compañía para usuarios de Android, que anteriormente se conocía como Android Pay. ¿Qué es Google Wallet, cómo funciona y qué bancos lo admiten? En 2018, Google renovó y rebrandeó sus servicios de pago móvil y en línea bajo la marca…

Category : Software 15-06-2023 by Janeth Kent

Es sexista la IA? Una perspectiva de género en la robótica y en la inteligencia artificial

En su artículo, Maria Antonia Huertas Sánchez de la UOC - Universitat Oberta de Catalunya, nos brinda una explicación sobre por qué deberíamos incorporar una visión de género en la robótica y la inteligencia artificial al combinar el concepto de epistemología con la definición de inteligencia artificial. La epistemología se refiere…

Category : Noticias 17-05-2023 by Silvia Mazzetta

¿Qué es Kubernetes?

Kubernetes es una plataforma open source desarrollada y diseñada por Google que agrupa un conjunto de dispositivos (host) que ejecutan contenedores Linux en clústers. Con Kubernetes obtienes una plataforma para programar y ejecutar los contenedores, tanto máquinas virtuales como físicas. ¿Cómo funciona Kubernetes? Kubernetes se ejectua en un servidor dedicado, en una máquina…

Category : Servers 17-03-2023 by Alex Garcia

Metaverso vs. multiverso vs. omniverso: Diferencias clave

A medida que aumenta el interés por el metaverso, también se acelera el debate sobre la terminología utilizada para describir el concepto de entornos digitales tridimensionales inmersivos. A veces se utilizan indistintamente tres términos -metaverso, multiverso y omniverso-, pero tienen enfoques distintos de la realidad virtual. "Cada una describe un contexto…

Category : Tecnologías 14-03-2023 by Janeth Kent

Crear PDF con Javascript y jsPDF

El formato PDF es muy útil para descargar datos de forma masiva en una aplicación web. Ayuda a los usuarios a descargar contenido dinámico en forma de archivo para que lo puedan utilizar sin conexión. Con la función de exportar a PDF, el contenido HTML se convierte en un documento…

Category : Javascript 04-12-2022 by Janeth Kent

Cómo detectar Pegasus en iOS y Android - Averigua si tu móvil está infectado con el software espía

Pegasus es una solución estilo spyware de vigilancia de inteligencia diseñada para ayudar a los gobiernos a combatir el terrorismo y la delincuencia, según NSO Group, una agencia tecnológica con sede en Israel que ha creado este software. Sin embargo, cuando cae en las manos equivocadas, Pegasus no es más que…

Category : Seguridad 09-05-2022 by Janeth Kent

Un tribunal alemán dictamina que los sitios web que incrustan fuentes de Google violan el GDPR

Un tribunal regional de la ciudad alemana de Múnich ha condenado a un operador de sitios web a pagar 100 euros en concepto de daños y perjuicios por transferir los datos personales de un usuario -es decir, la dirección IP- a Google a través de la biblioteca de fuentes del…

Category : Tecnologías 31-01-2022 by Janeth Kent

Cómo cambiar o configurar los DNS en Windows 10

Que son las DNS? Cuando tienes acceso a Internet para el hogar o la empresa, el proveedor de servicios de Internet (ISP) también proporciona la configuración de red necesaria, incluidas las direcciones de dns (DNS), que hace posible el acceso a sus sitios favoritos, a los servicios en línea que pueda…

Category : Redes 16-06-2021 by

¿Qué pasaría si tu mente se quedara atrapada en un mundo virtual?

Puede que aún esté lejos, pero la técnica de transferencia de la mente, la duplicación digital de tu esencia mental, podría ampliar la experiencia humana a una vida virtual después de la muerte. Habéis visto Black Mirror? Imagina que el cerebro de una persona pudiera ser escaneado con gran detalle y recreado…

Category : Tecnologías 21-07-2022 by Silvia Mazzetta

HIJACKING o secuestro de sesión: qué es y cómo protegerse

Nadie quiere que le roben sus preciadas cookies. Y no, no estamos hablando de que alguien se cuele en su cocina y vacíe el delicioso contenido de tu tarro de galletas. Estamos hablando del secuestro de sesión. Se trata de un peligroso tipo de ciberataque al que podrías ser vulnerable sin…

Category : Seguridad 23-04-2021 by Silvia Mazzetta

Introducción al Pentesting

Pentesting, Pentester .... ¿Has oído hablar de estos términos? ¿Que es el Pentesting? Te has preguntado alguna vez quiénes son las personas que velan por la seguridad, tanto de las empresas como de la nuestra. Sabías qué actualmente es imprescindible para cualquier pequeña, mediana o gran empresa invertir en ciberseguridad que…

Category : Seguridad 21-04-2021 by

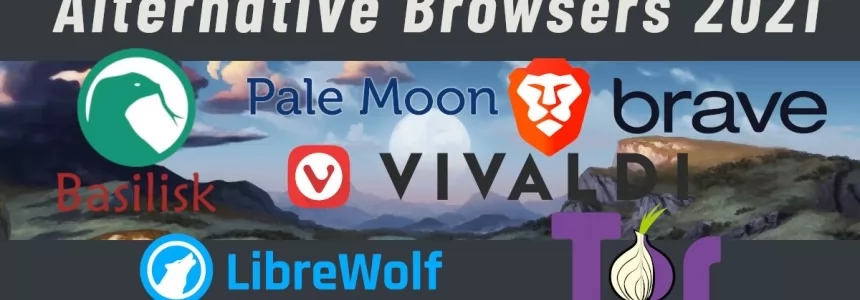

6 mejores navegadores alternativos centrados en la privacidad en 2021

En el artículo de hoy echamos un vistazo a los navegadores privados gratuitos que son relevantes en 2021. Compararemos sus ventajas y desventajas, especificaciones, etc. Entremos el tema. ¿Qué son los navegadores privados gratuitos y por qué deberían importarnos? Los navegadores alternativos intentan, en su mayoría, aumentar la seguridad del navegador, mediante diversos…

Category : Software 21-04-2021 by

El diseño gráfico y su impacto en el desarrollo web

En el artículo de hoy explicaremos el concepto de diseño gráfico, sus fundamentos y lo que aporta al desarrollo web. El diseño gráfico se aplica a todo lo visual, lo creas o no, puede ayudar a vender un producto o una idea, se aplica la identidad de la empresa como…

Category : Diseño web 05-04-2021 by

Interesantes y Útiles Funcionalidades de Búsqueda de Google que Querrás Empezar a Utilizar

Google - EL motor de búsqueda para muchos usuarios de Internet. Lleva con nosotros desde su lanzamiento en 1998 y, gracias a su sencillez de uso y a sus geniales algoritmos, se hizo tan popular que la mayoría de nosotros no podemos ni imaginar nuestro día a día sin él.…

Category : Software 31-01-2021 by Iveta Karailievova

Fronteras de la comunicación: lenguaje e Inteligencia Artificial

En el libro “Cómo la vida imita al ajedrez” Garry Kasparov narra su historia y sus memorables partidas contra Karpov o Deep Blue. Deep Blue, así se llamaba el programa de ordenador desarrollado, por IBM, a finales de los noventa, compitió contra el campeón mundial de ajedrez en dos ocasiones. El primer encuentro…

Category : Tecnologías 18-01-2021 by Silvia Mazzetta

Haciendo peticiones AJAX a una REST API usando vanilla JavaScript y XHR

Imagina que acabas de construir tu primera página web estática y te gustaría añadir alguna funcionalidad para hacerla más atractiva y generalmente más utilizable. Tal vez te gustaría entretener al visitante de tu página web con informaciones sobre los gatos generadas al azar, chistes o, (preferiblemente no generadas al azar)…

Category : Javascript 26-12-2020 by Iveta Karailievova

3 maneras impresionantes en que la tecnología nos ayuda a combatir la pandemia de COVID

Los tiempos son difíciles ahora, que la humanidad una vez más se encuentra con una terrible pandemia. Pero en comparación con la pobre gente en 1918, cuando la gripe española estaba causando grandes dificultades, hoy en día tenemos la ventaja de la mas avanzada tecnología de nuestro lado. Aquí hay…

Category : Tecnologías 28-10-2020 by Iveta Karailievova

Google dejará de indexar las páginas web hechas para escritorio

Un nuevo tsunami se acerca para las empresas que todavía no tienen adaptada su web al 100% para moviles. John Mueller de Google proporcionó nueva información sobre el nuevo índice de Mobile First. La noticia relevante es que los sitios de escritorio serán eliminados del índice de Google en marzo de…

Category : Seo & sem 18-10-2020 by Luigi Nori

Cookies HTTP: cómo funcionan y cómo usarlas

Hoy vamos a escribir sobre la forma de almacenar datos en un navegador, por qué los sitios web utilizan cookies y cómo funcionan en detalle. Continúa leyendo para averiguar cómo implementarlas y administrarlas - ¡si estás buscando código! Entendiendo los COOKIES HTTP - ¿Qué son? Se inventaron las cookies y otros tipos como…

Category : Programación 27-11-2020 by

Escaneo de redes y puertos con Zenmap

Este artículo va dirigido a todos los nerds de la informática que son, cuando se trata de redes, más del lado de los novatos. No tiene por qué ser complicado y todos los que tengan paciencia y ganas de aprender algo nuevo pueden obtener con relativa rapidez los conocimientos necesarios…

Category : Seguridad 08-10-2020 by Iveta Karailievova

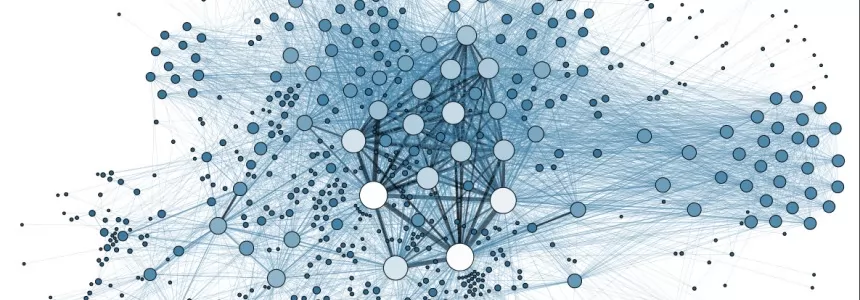

Una colección de redes y tecnologías interesantes que apuntan a la re-descentralización de la Internet

La Internet que tenemos hoy en día está rota. No controlamos nuestros datos, ni tenemos una capa nativa de liquidación de valores. Treinta años después de la adopción masiva de Internet, nuestras arquitecturas de datos siguen basándose en el concepto de ordenadores autónomos, donde los datos se almacenan y gestionan…

Category : Redes 01-03-2021 by Janeth Kent

Como integrar lazy-loading nativo de imágenes en tus proyectos web

¡El soporte nativo de lazy-loading en imágenes está ahora soportado en la web! Mira esta demostración de la función A partir de la versión 76 de Chrome, puedes usar el atributo para hacer lazy-loading en imágenes sin necesidad de escribir un código personalizado para el lazy-loading o usar una librería JavaScript…

Category : Programación 03-04-2023 by Luigi Nori

10 Leyes de marketing para tener éxito en las redes sociales

Los medios sociales se han convertido en una herramienta indispensable cuando se trata de construir un seguimiento alrededor de tu marca, así como de distribuir contenido a tu audiencia. Aquí es donde tus clientes viven e interactúan con varios contenidos. Cuando se combina con un contenido de alta calidad, la…

Category : Social networks 13-06-2020 by Silvia Mazzetta

Las Mejores Redes Alternativas a Tor Para navegación Anónima

La seguridad del Proyecto Tor, el servicio más popular para navegar por la web de forma anónima, está bajo sospecha. El Proyecto Tor ha sufrido un par de reveses de seguridad en los últimos tiempos. Estos incluyen los ataques a Tor y la confirmación de la posibilidad de las brechas…

Category : Seguridad 02-05-2020 by Luigi Nori

Node.js: herramientas de código abierto para los desarrolladores

De la amplia gama de herramientas disponibles para simplificar el desarrollo de Node.js, aquí están las mejores. Una encuesta en StackOverflow afirma que el 49% de los desarrolladores usan Node.js para sus proyectos. La introducción de Node.js llevó a una nueva era de desarrollo de software. Ahora es una de las tecnologías…

Category : Javascript 17-04-2020 by Silvia Mazzetta

Cómo crecer en Instagram en 2019

Si quieres que tu marca sea más popular en Instagram, necesitas tener un buen plan de marketing. Los consejos a continuación te ayudarán a llevar tu cuenta Instagram al siguiente nivel. Conoce tu mercado y tu target Si deseas tener éxito con el marketing online, necesitas ser capaz de llegar a tu…

Category : Social networks 11-07-2019 by Janeth Kent

Oculta tu navegación con Project Fi, la nueva VPN de Google

Google ha actualizado recientemente su característica de red privada virtual (VPN) para los clientes del Proyecto Fi, permitiendo a los usuarios la opción de utilizar una VPN para todo lo que hacen en el Proyecto Fi-wifi y en las conexiones celulares por igual. Ojo: Sólo los dispositivos que ejecutan teléfonos inteligentes…

Category : Redes 26-11-2018 by Janeth Kent

Como funciona el nuevo servicio DNS 1.1.1.1 de Cloudflare

El proveedor de DNS gratuito Cloudflare ha lanzado recientemente una nueva aplicación para iOS y Android, "1.1.1.1.1", que hace increíblemente fácil enrutar todas las solicitudes de DNS de su dispositivo a través de los servidores rápidos del servicio, no los servidores de su ISP (probablemente más lentos). En otras palabras,…

Category : Redes 16-11-2018 by Janeth Kent

Un bug de CloudFlare deja descubiertos millones de datos sensibles de páginas y usuarios

Una vulnerabilidad de seguridad severa Se ha descubierto en la red CDN CloudFlare que ha provocado que los sitios web de gran nombre expongan claves de sesión privadas y otros datos confidenciales. CloudFlare, una red de distribución de contenido (CDN) y proveedor de seguridad web que ayuda a optimizar la seguridad…

Category : Redes 27-02-2017 by Janeth Kent

14 lugares donde deberías compartir las entradas de tu blog (que no sean Facebook y Twitter)

Para que tu blog llegue al exito, escribir y publicar posts no es suficiente. Hay tanta competenciao digital allí fuera allí, y no basta construir algo para obtener el exito. Una vez que pulsamos el botón "Publicar" el trabajo sólo acaba de comenzar, ahora es el momento de promover su…

Category : Social networks 30-07-2019 by Janeth Kent

Está Windows 10 limitando la velocidad de tu conexión a Internet?

Una característica incluida en todas las versiones del sistema operativo Windows, a partir de Vista podría estar limitando la velocidad de tu conexión a Internet. A continuación te explicaremos cómo averiguar si estás afectado. Cómo seguramente ya sabéis, la velocidad de una conexión a Internet puede verse afectada por varios factores, empezando por el…

Category : Tecnologías 12-08-2016 by Janeth Kent

Hacking ético para diagnosticar la seguridad de una web: 15 herramientas

Las pruebas de intrusión, conocidas como "Análisis de Penetración" o "Hacking Ético", son actualmente una práctica habitual para conocer el nivel de seguridad que tiene una web. Dichas pruebas se encargan de evaluar el tipo y extensión de las vulnerabilidades de sistemas y redes en términos de confidencialidad e integridad. Comprueban…

Category : Seguridad 19-06-2020 by Silvia Mazzetta

MySql:Solución a problemas de codificación UTF-8 usando PHP

Con estas filas de codigo podemos solucionar el problema UTF-8 en Php //Realizamos la conexion con la BD $cadena_conexion = @mysql_connect($maquinaConexion, $usuarioConexion, $claveConexion) or die("Error de conexion."); mysql_select_db($DB, $cadena_conexion); //Añadimos el fix UTF-8 mysql_query("SET character_set_results = 'utf8', character_set_client = 'utf8', character_set_connection = 'utf8', character_set_database = 'utf8', character_set_server = 'utf8'", $cadena_conexion); No olvidaís de hacer…

Category : Bases de datos 16-05-2013 by Janeth Kent

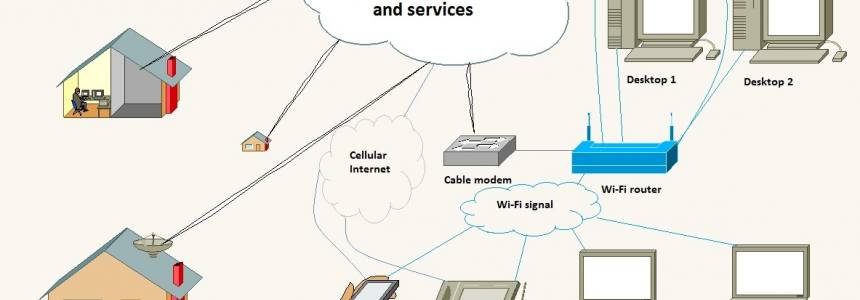

Como configurar una red doméstica

La variedad de opciones disponibles para las redes domésticas puede complicar las decisiones de compra. Antes de decidir qué hardware adquirir, debe decidir qué tipo de tecnología de red (la forma en que los equipos de una red se conectan o comunican entre ellos) va a utilizar. Este artículo describe…

Category : Software 26-04-2013 by Janeth Kent